組織全体にわたるインサイダー脅威の管理

2026年2月3日、Christine Barry

信頼されたアクセス権がどのように見えにくい露出を生むのか、そしてセキュリティ、IT、ビジネス部門はインサイダーリスクをどのように軽減できるか

主なポイント:

- インサイダー(内部関係者)脅威は悪意ある行為によるものだけではありません。不注意、悪意のない人的ミス、侵害されたアカウントが、インサイダーによるインシデントのかなりの割合を占めています。

- リスクは従業員ライフサイクルの重要な局面で高まります。オンボーディング、役割の変更、厳しい納期、従業員の離職といった状況では、インサイダーリスクが一貫して高まる傾向があります。

- レジリエンスは信頼以上に重要です。効果的なインサイダーリスク管理は、最小特権、行動パターンの監視、実際のワークフローに適合したセキュリティ統制の設計に重点を置きます。

インサイダー脅威は、企業が直面するリスクの中でも最も過小評価され、予期されないものの一つです。信頼されたアクセス権を持つアイデンティティに起因するインシデントは、ほとんどの場合、防御の欠陥を突いて侵入したインシデントよりも検知や追跡が困難です。調査によると、インサイダー関連のインシデントは組織に年間平均1,740万ドルの損失をもたらし、侵害された認証情報やユーザーの不注意な行為によって、最も大きな財務的影響と最長の検知時間が生じています。こうしたインシデントの特定、緩和、調査に数か月を要することも珍しくありません。Verizonの2025年データ漏洩/侵害調査報告書(DBIR)でも、ミスか悪意かを問わず、侵害の大半にインサイダーが関与していることが明らかになっています。インサイダーは、あらゆる業種、あらゆる規模の企業にとって現実的なリスクとなります。

インサイダー脅威は、悪意のある従業員に限定されるものではありません。どのユーザーも意図せず企業にリスクを生じさせる可能性があります。インサイダーリスク管理を検討する際には、カーネギーメロン大学の専門家による次の定義が参考になります。

インサイダー脅威:組織の重要資産への認可されたアクセスを現在または過去に持つ個人が、悪意をもって、または意図せずに、そのアクセスを利用して、組織に悪影響を及ぼすような行動をとる可能性。 ~Software Engineering Institute(SEI)、CERT Insider Threat Center、Daniel L. Costa氏

この定義は、あらゆる種類のインサイダー脅威によるあらゆる種類のリスクを包含できる十分な範囲を持っています。これにより、セキュリティ戦略においてインサイダーリスクを可視化し続けることが可能です。

インサイダー脅威の主な種類

意図的に被害を与える悪意あるインサイダー

文字どおり、企業機密の窃取、デジタル資産の破壊、機密データの漏洩など、企業に損害を与えることを目的とする人です。

こうした破壊的行為には複数の動機があります。不満を持つ従業員が、企業や同僚に報復しようと考えることがあります。また、利益目的で便乗するインサイダーは、報酬と引き換えにサイバー攻撃者にアクセスを提供したり、競合他社に情報を提供したりする場合があります。このリスクは離職前後に急激に高まる傾向があるため、企業は規律あるオフボーディング(離職)プログラムを維持する必要があります。

意図せずリスクを生み出す不注意なインサイダー

信頼されたアクセス権を持つ人が、常にルールを順守するとは限りません。害を与える意図はなくても、パスワードを使い回したり、興味本位でスパムをクリックしたり、機密ラベルを無視したりする可能性があります。また、手順に従うよりも簡単または迅速であるという理由で、セキュリティ統制を迂回する可能性もあります。

多くの場合、こうした行為は問題解決の意図から行われます。迅速に作業する必要があるため、時間外に作業できるよう自分宛てにファイルをメール送信したり、単一ユーザー向けのリソースに複数人がアクセスできるよう認証情報を共有したりします。セキュリティプロセスが実際のワークフローに適合しているかを検討することで、こうしたリスクを軽減できる可能性があります。ユーザーが「ただ業務を遂行しようとしているだけ」であれば、影響を受ける対象システムをより安全に運用する別の方法があるかもしれません。統制の背景にある目的を理解してもらう上では、トレーニングが役立ちます。ユーザーからフィードバックを集めることは、セキュリティポリシーが更新された場合の合意形成にも役立ちます。

悪意のない人的ミスを犯すインサイダー

これらのユーザーは「偶発的インサイダー」とも呼ばれ、メールの送信先を間違えたり、セキュリティポリシーの構成を誤ったり、機密データを保護されていない場所に保存したりする可能性があります。悪意があるわけでも不注意なわけでもありませんが、露出につながるミスを犯します。

急いでいるときや疲れているときなど、誰でもミスを犯しますが、環境要因を整えることでリスクを低減できる可能性があります。しかし、このリスクを軽減する環境的要因も存在します。定期的なセキュリティ監査や自動スキャンによって、ITチームが見落としているセキュリティギャップや脆弱性を特定できます。明確なデータ機密区分ルールと自動暗号化により、ユーザーのセキュリティ対応の負担を軽減できます。

侵害され、意図せず攻撃者にアクセスを提供してしまうインサイダー

外部のサイバー攻撃者にアクセス権を「乗っ取られた」インサイダーを指します。サイバー攻撃者は、正規のアカウントを制御してユーザーとして活動し、通常のトラフィックに紛れ込み、アラートを発生させないよう徐々に権限を拡大させていきます。多くの場合、フィッシングや偶発的なマルウェアのインストールから始まります。典型例として、 2025年8月のネバダ州への攻撃が挙げられます。

第三者インサイダー

ベンダー、請負業者といった第三者のパートナーは、ドメインへの正当なアクセスを持つことが多い一方、異なる統制や監督の下で運用されます。これによって攻撃対象領域が拡大し、セキュリティ態勢に盲点が生じる可能性があります。信頼できる第三者のパートナーであっても、インサイダーリスクなどの脅威に直面していることを念頭に置く必要があります。

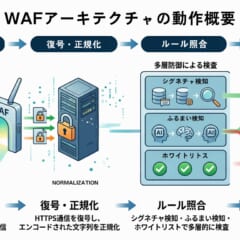

セグメンテーション、強力なアイデンティティ管理、最小特権アクセス、ジャストインタイム(JIT)アクセスといったベストプラクティスを適用することで、このリスクを軽減できます。

| インサイダー脅威の種類 | ライフサイクルでリスクが高まる段階/イベント | リスクシグナルの例 |

| 悪意あるインサイダー(意図的な被害) | 経済的ストレス、懲戒処分、退職予告期間、解雇、法的な紛争 | 離職直前の通常とは異なるデータアクセスや持ち出し |

| 不注意なインサイダー(規則の回避) | 厳しい納期、組織変更、ツールの移行、ワークフローの摩擦 | 「業務遂行」のために繰り返されるポリシー回避 |

| 偶発的インサイダー(悪意のない人的ミス) | 入社直後、役割の変更、疲労、マルチタスク | メールの誤送信、権限の構成ミス |

| 侵害されたインサイダー(乗っ取られたアカウント) | フィッシングキャンペーン、リモートワーク、出張、脆弱な認証 | 異常なログインやラテラルムーブメント |

| 第三者インサイダー(ベンダー、請負業者) | ベンダーのオンボーディング、緊急サポート、契約の移行、M&A | 第三者による過剰なアクセス、または残存アクセス |

インサイダー脅威を軽減するためのベストプラクティス

- インサイダーリスク管理(IRM)プログラムを構築する:インサイダーリスクを、単なるセキュリティ問題ではなく、部門横断的なビジネスリスクとして扱う正式なプログラムを確立します。セキュリティ、IT、人事、法務、コンプライアンスのステークホルダーにも関与してもらいます。

- 最小特権アクセスとジャストインタイム(JIT)アクセスを適用する:特権昇格は必要な場合にのみ許可し、目的を達成したら取り消します。常時アクセスよりも管理負担が増える可能性がありますが、悪意あるインサイダー、侵害されたアカウント、第三者による悪用の影響を低減できます。

- ワークフローを中心としたセキュリティ統制を設計する:特にセキュリティ統制に関しては、ユーザーは摩擦を避けようとします。従業員の働き方を見直し、安全な経路が最も容易な経路となるようにプロセスを再設計します。

- 可能な限り保護を自動化する:自動暗号化や既定で安全な共有設定は、人的ミスの排除に役立ちます。

- アイデンティティと認証を強化する:すべてのユーザーに対して一意のアイデンティティと多要素認証(MFA)を強制します。

- リスクパターンを監視する:データアクセスの後にローカルダウンロードと外部転送を行うような、通常とは異なる行動の組み合わせに検知の重点を置きます。

- 必要に応じて統制を調整する:オンボーディング、ベンダーの移行、役割の変更、従業員の離職など、リスクの高い期間には、必要に応じてアクセスを制限し、監視を強化します。

- クラウド、アプリケーション、デバイスの構成を可能な限り自動化する:自動化によって、エラー率を下げ、ミスが発生した場合の影響を抑えることができます。

- 第三者アクセスを個別のリスク領域として扱う:第三者アクセスを分離し、個々のアイデンティティやその他の技術的統制を適用します。

インサイダーリスクの管理は、従業員やパートナーが信頼できるかどうかの問題ではなく、レジリエンスの問題です。組織は、インサイダーのミス、不正利用、侵害が「起こるかどうか」ではなく「いずれ起こる」ことを前提に、そうした事態に耐えられるシステムを設計すべきです。

原文はこちら:

Managing insider threats across the organization

Feb. 3, 2026 Christine Barry

https://blog.barracuda.com/2026/02/03/managing-insider-threats-across-the-organization