Info.

お知らせ

検索結果:アーカイブ

Microsoft Office 365への移行の課題を解決し...

【コラム】Office365バックアップの重要性

Office365への高パフォーマンスなダイレクトインターネッ...

Essentials for Office 365

Essentials for Office365 関連商品

【5/23開催】36万件の標的型フィッシングメールを徹底解析!...

開催概要 セミナー名 36万件の標的型フィッシングメールを徹底解析!今あるメールの脅威を防ぐベストプラクティス 日時 2019年 5月23日(木) ...

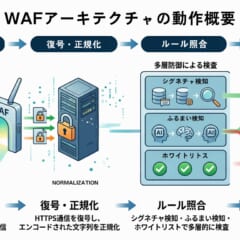

【コラム】今後4年間で約3倍に伸びるWAF市場にて、正しいWA...

こんにちは。吉政創成の吉政でございます。早速ですが、以下の調査データをご存知でしょうか? ガートナー社によると、2023年には、Webアプリケーショ...

【コラム】Microsoft Office 365に障害が発生...