コロナウィルス(COVID-19)詐欺: 企業は新しいフィッシング攻撃を受けている(メールセキュリティ)

トピック: Barracuda Advanced Threat Protection、サイバー犯罪という大規模ビジネス、Office 365セキュリティ、リモートワーク

2020年3月11日、Olesia Klevchuk

コロナウィルス(COVID-19)が世界中に拡散しているため、誰もが大量感染が発生した場所と症例に関する最新情報を常に把握するために最善を尽くしています。攻撃者は、このウィルスへの強い関心を悪用する新しい攻撃を生み出しています。

攻撃で最も多く実行されているものの1つは、メールインパーソネーション攻撃です。この攻撃では、攻撃者が、国際連合のWHO(世界保健機関)、米国のCDC(疾病予防管理センター)などの機関を偽装して、ユーザに悪意のあるメールを開かせます。複数の政府機関は、このような攻撃に対する警告を発しています。

常にトップニュースを悪用するメール詐欺

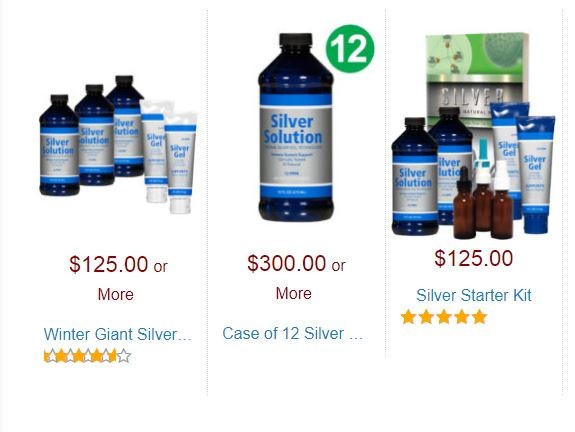

ミズーリ社が訴えた偽の「シルバーソリューション」コロナウイルス治療

攻撃者が、ハリケーン、他の災害などの惨事を悪用して、金銭を盗み出すことはよくあります。このような詐欺のほとんどは下記のいずれかを目的としています。

- ユーザデバイスに感染し、マルウェアを拡散する。

- フィッシングサイトなどの攻撃方法で認証情報を盗み出す。

- 悪意のあるWebサイトでフェイクチャリティの寄付を集める。

攻撃者は、現在のパンデミックを悪用して、上記の目的だけでなく、下記の目的も達成しています。

攻撃者は引き続きコロナウィルスパンデミックを悪用する新しい攻撃を生み出します。適切なメールセキュリティを導入しており、何に注意する必要があるかを知っている場合は、このようなメール攻撃を防止できます。

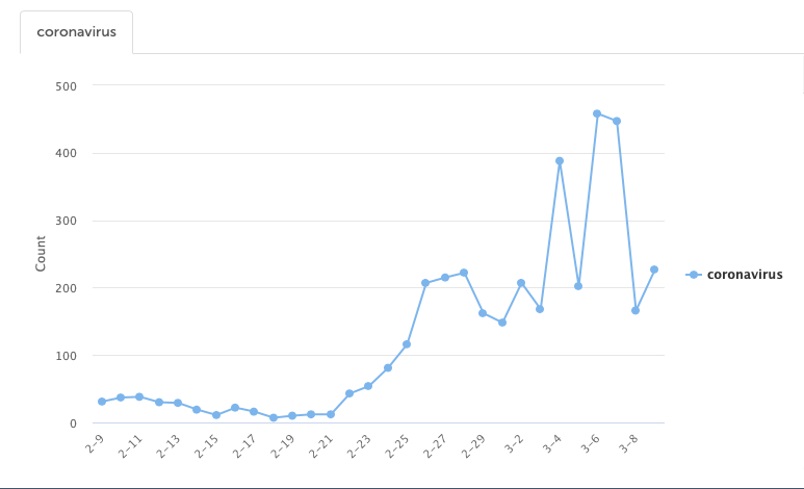

感染の拡大

coronavirus(コロナウィルス)という単語を使用する新しいドメインの登録が実際に急増しています。このようなドメインの一部は通常の目的に使用されていますが、多くは攻撃者に悪用されています。このような悪意のあるWebサイトは、コロナウィルスの大量感染に関するニュースまたはアドバイスを提供しているように偽装されており、フィッシング攻撃またはマルウェアの拡散に悪用されています。メールインパーソネーション攻撃は、このようなWebサイトへのリンクを含んでいる場合が多いです。

「コロナウイルス」という単語を含むドメイン登録出典:ベリサイン

メールインパーソネーション攻撃

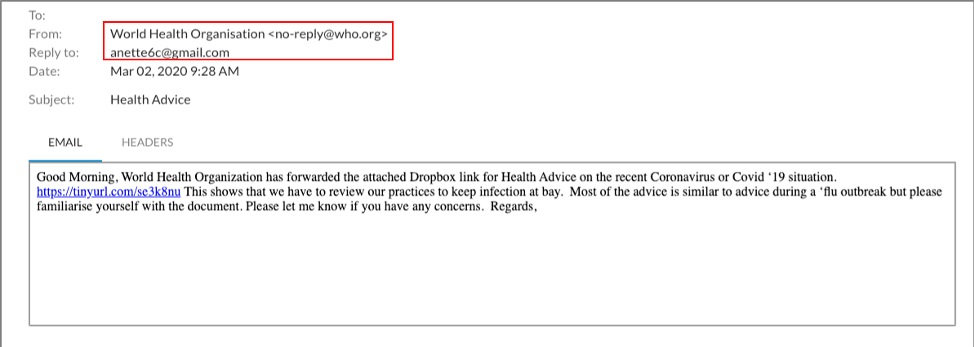

過去数週間にわたって、WHOを偽装する多くの攻撃が実行されています。このようなフィッシングメールはコロナウィルスに関する情報を提供するWHOから送信されているように偽装されています。また、ドメインスプーフィングによってユーザに正規のメールであると思わせる場合が多いです。

このようなメールインパーソネーション攻撃はメールの本文にリンクを含んでいます。リンクをクリックしたユーザは新規に登録されたフィッシングサイトに誘導されます。

リモートワークと増大するリスク

多くの企業は、コロナウィルスの拡散を防止する対策として、追って通知があるまで自宅からリモートワークを行うように従業員に指示しています。このようなリモートワーカーは、他の従業員とのコミュニケーションだけでなく、勤務地と大量感染に関する最新情報の入手もメールで行う可能性があります。このため、コロナウィルスに関するメールを人事または役員から受信することを期待しています。このような期待から、リモートワーカーが悪意のあるメールを誤って開く可能性が高くなるため、企業にとってリスクが増大します。

上記のとおり、リモートワークによってメールが正規のものであるかどうかを判断する能力が低下している状況はメール詐欺を実行する攻撃者にとって完璧な環境です。

自社と従業員の保護

下記のとおり、自社と従業員をメール詐欺から保護するには、複数の方法があります。このような方法は従業員教育とセキュリティテクノロジに基づいています。

- 不明な送信元からのメール内のリンクをクリックしないでください。クリックすると、悪意のあるWebサイトに誘導される可能性があります。

- WHOまたはCDCが送信したと称するメールに注意してください。最新情報を入手するには、Webサイトに直接アクセスします。

- 大量感染に関する最新情報を定期的に送信する社内の部門または役員からのメールには特に注意してください。ドメインスプーフィングと表示名スプーフィングは、よく悪用されている攻撃方法です。

- 個人情報と認証情報をメールで依頼された場合は、提供しないでください。このような依頼はBEC(ビジネスメール詐欺)攻撃につながるフィッシング攻撃です。

- すべての悪意のあるメールと攻撃は、調査および修復するために、IT部門にすぐに報告する必要があります。

- 自社が信頼性の高いウィルス/マルウェア/フィッシング対策を導入できるようにしてください。

- 従業員が最新のフィッシング攻撃とソーシャルエンジニアリング攻撃に関する最新のトレーニングを受けることができるようにしてください。

攻撃者は常に最新の惨事を悪用する新しい攻撃を生み出しています。CISA(Cybersecurity and Infrastructure Security Agency)および同様のWebサイトからの警告に従って、詐欺に関する最新情報を常に把握してください。

関連情報

- Secret Service Issues COVID-19 (Coronavirus) Phishing Alert

- Defending Against COVID-19 Cyber Scams

- Retailers beware: Coronavirus scams are popping up everywhere

製品のご紹介:Baracuda Essentials, Barracuda Sentinel, Baracuda PhishLine

原文はこちら:

Coronavirus COVID-19 fraud: companies face new phishing attacks

March 11, 2020 Olesia Klevchuk