Barracuda Threat Spotlight(バラクーダが注目する脅威): フィッシング攻撃の位置情報とネットワーク特性

トピック: メール保護、Barracuda Sentinel

2021年4月7日、Liane Young

メールの送信元の国、およびメールが最終的な送信先に送信される途中で経由する国の数はフィッシング攻撃の重要な警告です。

最近、バラクーダは、コロンビア大学の調査担当者と協力して、フィッシングメールの位置情報と経路を分析しました。2020年1月に送信された21万8,000件のフィッシングメールを含む20億件以上のメールの位置情報とネットワークインフラストラクチャを調査した結果、フィッシングメールは、正規のメールと比較して、東欧、中米、中東、およびアフリカの一部の特定の国から送信されている可能性が高く、多くの場所を経由している可能性が高いことが判明しました。

意外にも、大規模な正規のクラウドプロバイダからの攻撃が多いことも判明しました。この理由は、このようなプロバイダがホスティングしている正規のサーバとメールアカウントを攻撃者が侵害できるためであると推測されます。

位置情報とネットワークインフラストラクチャがフィッシング攻撃に及ぼす影響、および攻撃を検出および防止し、攻撃から復旧するソリューションについて詳細に説明します。

主要な脅威

フィッシング攻撃の位置情報とネットワーク特性: フィッシング攻撃では、攻撃者は、ソーシャルエンジニアリング技術を悪用して、受信者にユーザ名、パスワード、クレジットカード番号、銀行情報などの個人情報を提供させます。フィッシング検出では、フィッシングメールの内容と攻撃者の行動が主に重視されます。しかし、フィッシング攻撃が複雑になるにつれて、攻撃を防止する方法もますます高度になる必要があります。

調査チームはフィッシングメールのネットワーク特性を調査しました。この理由は、ネットワーク特性が、永続的であり、攻撃者が操作しにくいためです。調査チームはメールヘッダの「received」フィールドからIPアドレスを取得しました。このフィールドには、転送中に経由するサーバに関する情報が記録されます。このデータを調査すると、フィッシングメールが送信者と受信者の間で経由する経路を分析できました。

詳細

分析からは、下記の3つの主な結果が判明しました。

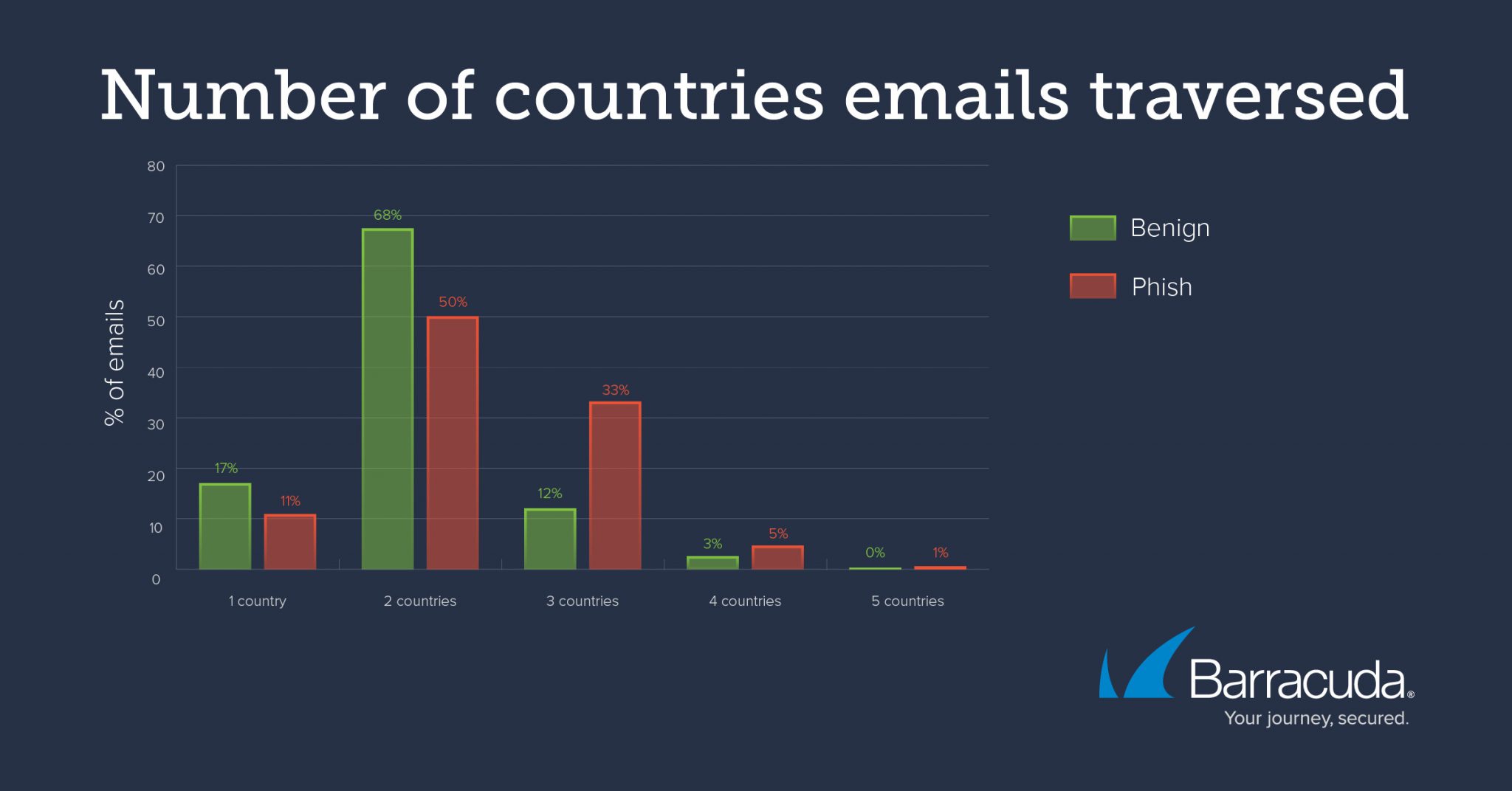

- フィッシングメールは複数の国を経由している可能性が高い。

正規のメールの80%以上は2か国以下を経由していますが、フィッシングメールの60%以上は2か国以下を経由しています。つまり、フィッシング検出の分類の適切な特性はメールが経由する国の数を調査することである可能性があるということです。

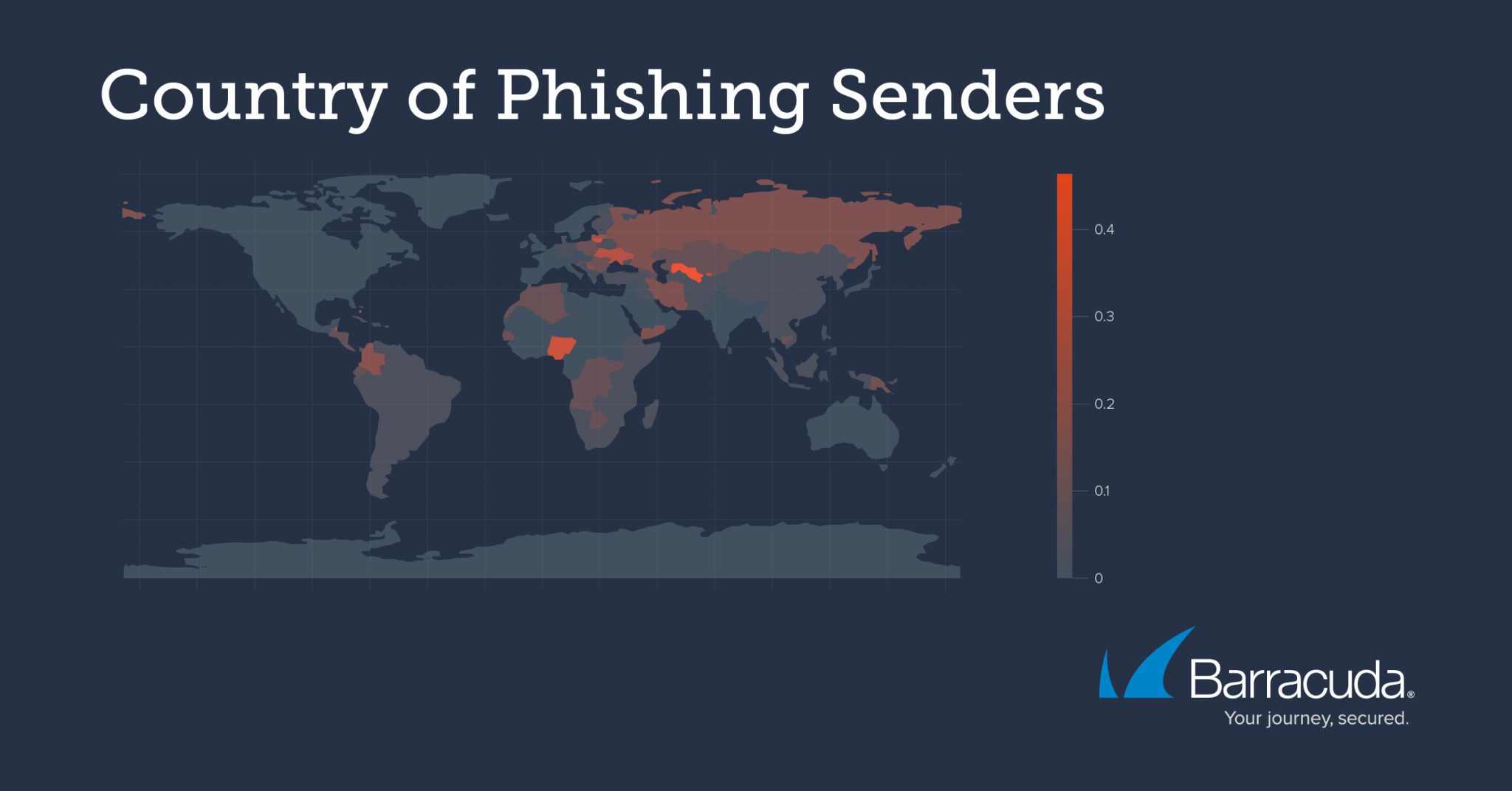

- フィッシングメールの確率が高い国は東欧、中米、中東、およびアフリカの一部に存在する。

調査チームは、位置情報で送信者の国を特定し、国ごとにフィッシングメールの確率を計算して、送信者の国のフィッシングメールの確率を下記のとおり決定しました。

フィッシングメールの件数が多い国には、フィッシングメールの確率が極端に低い国もあります。たとえば、データ内の129,369件のフィッシングメールは米国から送信されていますが、米国のフィッシングメールの確率はわずか0.02%です。一般的に、ほとんどの国のフィッシングメールの確率は10%以下です。

フィッシングメールの確率が高い大量のメール(データ内の1,000件以上のメール)は下記の国または地域(降順)から送信されています。

- リトアニア

- ラトビア

- セルビア

- ウクライナ

- ロシア

- バハマ

- プエルトリコ

- コロンビア

- イラン

- パレスチナ

- カザフスタン

フィッシングメールの確率が高い国からのすべてのメールトラフィックをブラックリストに追加することは合理的ではありませんが、このような国からのメールにフラグを設定し、さらに分析することは適切かもしれません。

- 意外にも、攻撃者が攻撃に悪用しているネットワークの多くは大規模な正規のクラウドプロバイダである。

意外にも、フィッシング攻撃が非常に多いネットワークは、大規模なクラウドプロバイダが所有しています。この結果は、メールの送信件数の合計が非常に多いことからも、予測されます。このようなネットワークでは、任意のメールがフィッシングメールである確率は非常に低いです(図3)。このようなネットワークからの攻撃のほとんどは攻撃者が認証情報を入手できた侵害されたメールアカウントまたはサーバから実行されている可能性が高いです。

フィッシングメールの件数の順位 | ネットワーク所有者 | フィッシングメールの確率 |

1 | Amazon | 0.000224 |

2 | Microsoft | 0.000429 |

3 | Amazon | 0.000124 |

4 | 0.00212 |

図3: 送信件数が多い上位4つのネットワークとその所有者情報、分類、およびそのネットワークからのメールがフィッシングメールである確率。

フィッシングメールの件数が非常に多く確率が高い攻撃(ネットワーク別)には、やはりクラウドサービスプロバイダ(Rackspace、Salesforce)に属するネットワークから実行されているものもあることも判明しました。このようなネットワークでは、メールトラフィックの合計が、上位2つのネットワークと比較して、桁違いに少ないですが、やはりかなりの件数のフィッシングメールが送信されています。このため、このようなネットワークからのメールが悪意のあるものである確率は非常に高いです(図4)。

フィッシングメールの件数の順位 | ネットワーク所有者 | フィッシングメールの確率 |

9 | LayerHost | 0.277 |

13 | UnrealServers | 0.334 |

17 | REG.RU | 0.836 |

18 | Cherry Servers | 0.760 |

20 | Rackspace | 0.328 |

図4: フィッシングメールの件数が多く確率が高いネットワークとその所有者情報、分類、およびそのネットワークからのメールがフィッシングメールである確率の例。

フィッシング攻撃の防止

AI(人工知能)を使用するソリューションの検討

攻撃者は、メールゲートウェイとスパムフィルタをバイパスするために、技術を巧妙化しています。このため、ブランドインパーソネーション、BEC(ビジネスメール詐欺)、ATO(アカウント乗っ取り)などのスピアフィッシング攻撃を検出および防止するソリューションが不可欠です。悪意のあるリンクと添付ファイルを検索するだけではないソリューションを導入しましょう。ML(機械学習)を使用して、社内の通常のコミュニケーションパターンを分析するソリューションは、攻撃の可能性がある異常を検出できます。

ATO対策の導入

メールは社外だけから送信されるわけではありません。最も損害が大きい巧妙なスピアフィッシング攻撃には、乗っ取られた社内のアカウントから実行されているものもあります。攻撃者が企業をスピアフィッシング攻撃の基地として悪用しないようにします。AIを使用して、アカウントがいつ乗っ取られたかを検出し、従業員にアラートし、乗っ取られたアカウントからの悪意のあるメールを削除して、攻撃からリアルタイムに復旧するテクノロジを導入します。

トレーニングによるセキュリティ意識の向上

最新のスピアフィッシング攻撃とその技術について、常に従業員に情報を提供しましょう。最新のセキュリティ意識トレーニングを提供し、従業員が、攻撃を認識でき、IT部門にすぐに報告する方法を知っていることを確認します。メール、ボイスメール、およびSMS(ショートメッセージサービス)にフィッシングシミュレーションを使用して、従業員が攻撃を認識できるようにするためのトレーニングを行い、トレーニングの効果をテストし、最も攻撃を受けやすい従業員を評価します。

無料レポート: スピアフィッシング: 主要な攻撃と攻撃トレンド

このBarracuda Threat Spotlight(バラクーダが注目する脅威)は、Liane Youngが、Elisa Luo、Asaf Cidon教授、およびアドバイザであるGrant HoとEthan Katz-Bassettから調査サポートを受けて、執筆しました。

原文はこちら:

Threat Spotlight: The geography and network characteristics of phishing attacks

April 7, 2021 Liane Young

https://blog.barracuda.com/2021/04/07/threat-spotlight-geography-network-characteristics-phishing/