バラクーダがMicrosoft Exchangeの脆弱性に対するプローブの増加を検出

トピック: ネットワークおよびアプリケーションセキュリティ、Barracuda Web Application Firewall

2021年3月11日、Tushar Richabadas

2021年3月2日、マイクロソフトはMicrosoft Exchange Serverに存在する複数のゼロデイ脆弱性の帯域外パッチをリリースしました。悪用されていた脆弱性はCVE-2021-26855、CVE-2021-26857、CVE-2021-26858、およびCVE-2021-27065です。

CVE-2021-26855はMicrosoft Exchangeに存在するSSRF(サーバサイドリクエストフォージェリ)の脆弱性であり、攻撃者は、任意のHTTPリクエストを送信し、Microsoft Exchange Serverとして認証を受けることができます。公開されている情報によると、CVE-2021-26855は脆弱なシステムを特定するために悪用されており、他の脆弱性は、この脆弱性と組み合わせられてアクセスされ、脆弱なシステムにWebシェルをドロップするなど、さらに悪用されていると思われます。

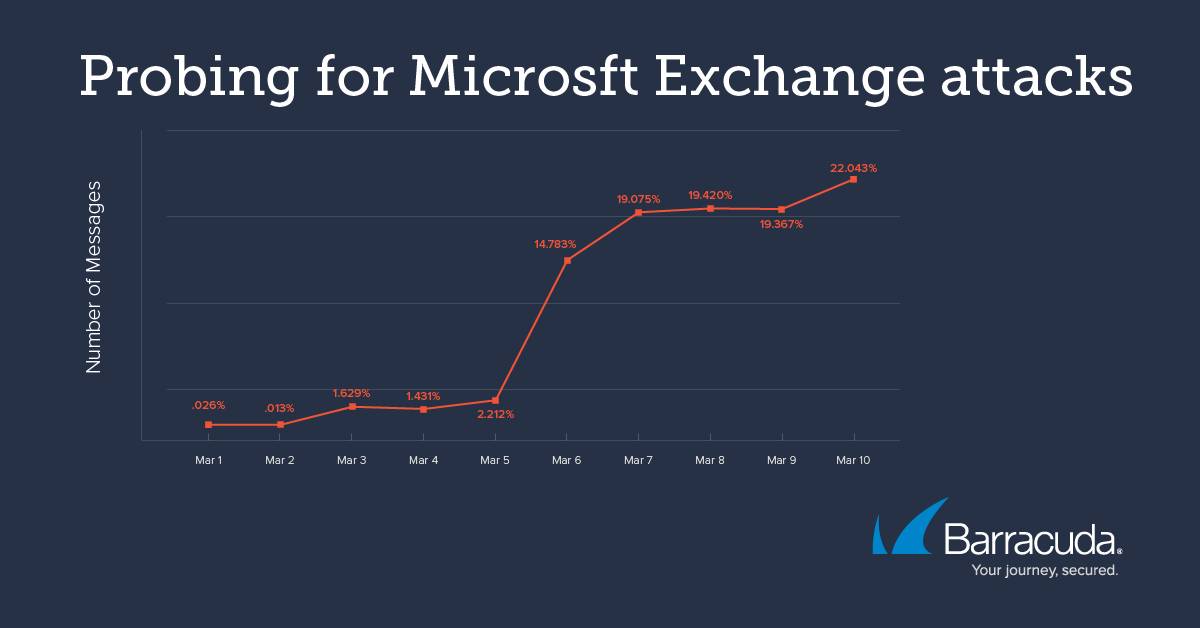

今月の初め以降、バラクーダの調査担当者は世界中のバラクーダのセンサーと環境でCVE-2021-26855に対するプローブが増加していることを確認しています。バラクーダは、3月1日、このような攻撃に対するプローブが少ないことを確認しましたが、それ以降、トラフィックはさらに増加しています。

バラクーダの調査部門は、Barracuda Web Application FirewallとBarracuda WAF-as-a-Serviceで、この攻撃を防止する対策の開発に迅速に取り組みました。

主要なURLとユーザエージェント

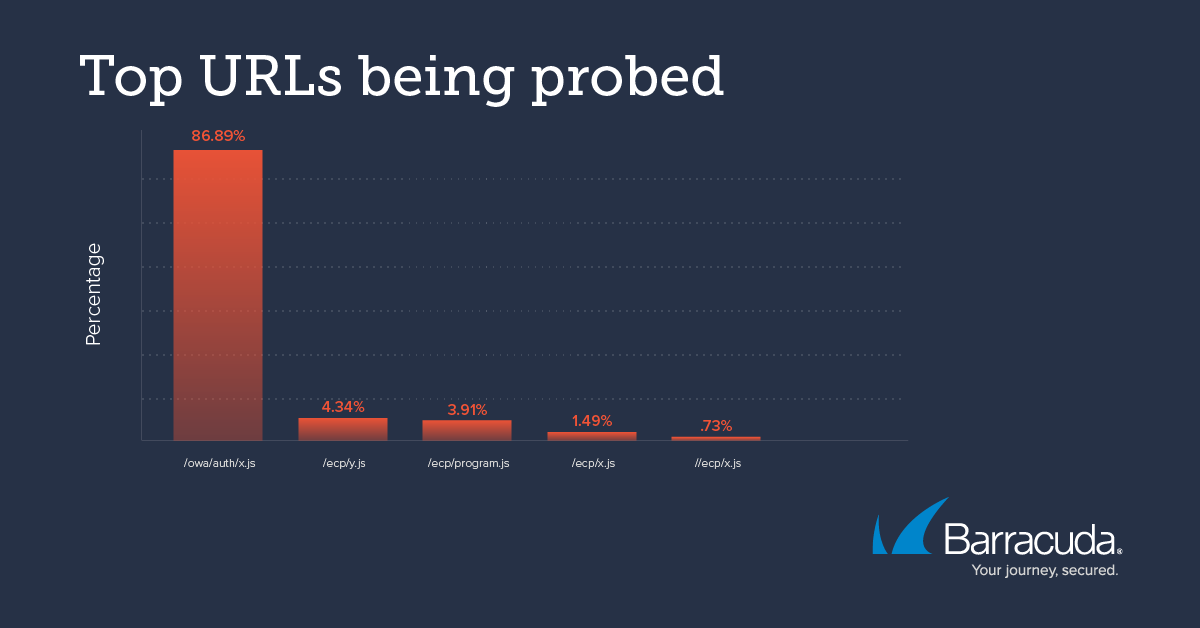

バラクーダの調査担当者がデータを詳細に調査した結果、攻撃のほとんどが偵察攻撃であることが判明しました。このような攻撃の非常に多くがMicrosoft Exchangeをバックエンドで実行していないシステムを標的としていました。マイクロソフトなどの多くの企業は、このような攻撃者がプローブしているURLのリストを公開していますが、同様のプローブはバラクーダのセンサーでも確認されています。プローブされていることが確認されている主要な5つのURLは下記のとおりです。

- /owa/auth/x.js

- /ecp/y.js

- /ecp/program.js

- /ecp/x.js

- //ecp/x.js

このようなプローブのほとんどでは、マイクロソフトの脆弱性スキャンスクリプトに記述されている「?~3」パラメータで終わるCookieであるX-AnonResource-BackendとX-BEResourceが使用されていると思われます。

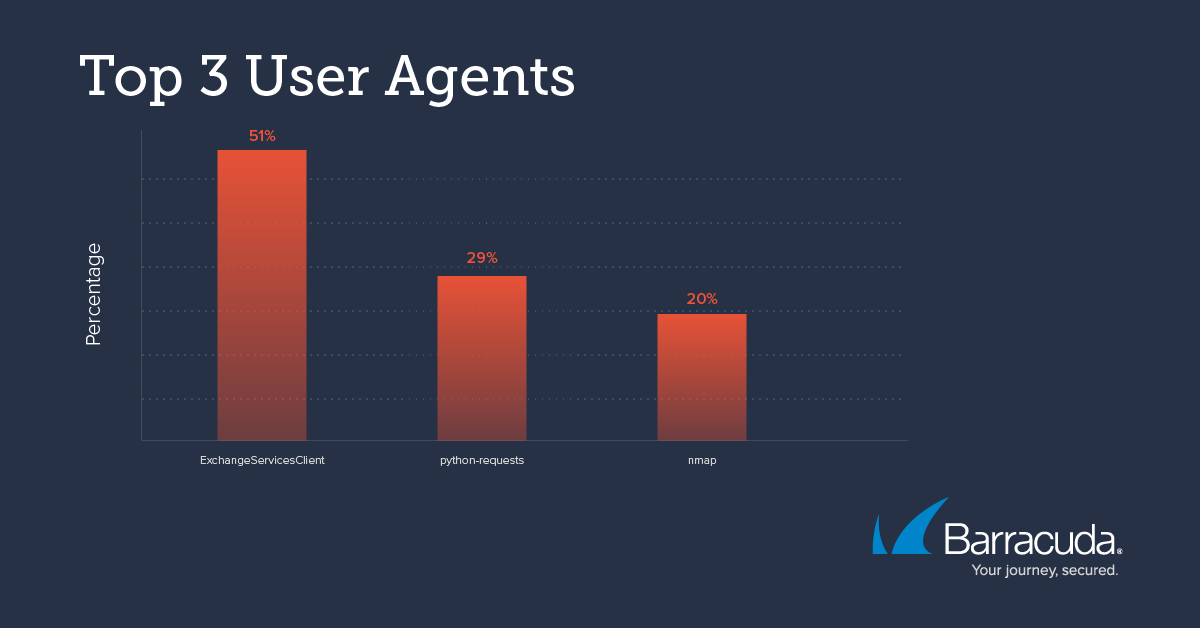

このようなスキャナが使用しているユーザエージェントを調査した結果、上位3つのユーザエージェントは下記のとおりです。

- ExchangeServicesClient

- python-requests

- nmap

バラクーダの調査担当者は他の調査担当者が報告していることと大きく異なる点を確認していませんが、バラクーダは多くのスキャナが標準的なブラウザのヘッダも使用していることを確認しています。

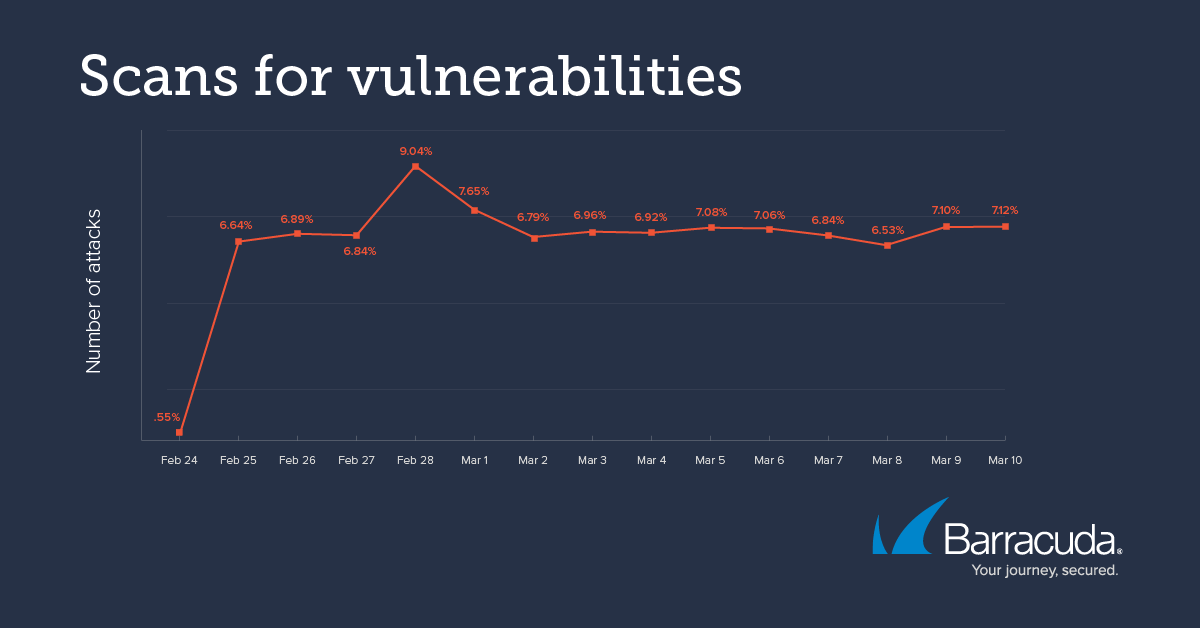

他の脆弱性に対するスキャンの増加

最近、Solarwinds、VMware、およびマイクロソフトの有名な脆弱性が攻撃を受けています。2021年2月24日、VMwareはCVE-2021-21972とCVE-2021-2373をリリースしています。バラクーダの調査担当者は、このような脆弱性のすべてを調査した結果、2月24日以降、このような脆弱性に対するスキャンが着実に増加していることを確認しています。

Microsoft Exchangeの脆弱性に対するエクスプロイト攻撃の防止

Barracuda Web Application FirewallとBarracuda WAF-as-a-Serviceは、Microsoft ExchangeとVMwareの両方の脆弱性に対するスキャンおよびエクスプロイト攻撃を防止するように、設定できます。Barracuda Web Application FirewallまたはBarracuda WAF-as-a-Serviceのお客様は、この設定とその検証についてバラクーダのサポートチームにお問い合わせください。

現在、スキャンが停滞および減少するまでの数週間は、攻撃者がこのような脆弱性を加速度的に引き続きスキャンおよび悪用することが予測されます。

Microsoft Exchangeの脆弱性については、この脆弱性を軽減するために、マイクロソフトのこの記事の更新と対策を迅速に行うことを推奨しています。バラクーダソリューションはアプリケーション環境に貴重なセキュリティレイヤを追加することもできます。

Barracuda CloudGen Accessは、ZTNAを提供し、アプリケーションにアクセス制御を追加します。Barracuda Cloud Application Protectionは、アプリケーションが存在する場所にかかわらず、DDoS(分散サービス拒否)など、すべてのアプリケーション攻撃を完全に防止します。強力なスマートシグネチャエンジンと積極的なセキュリティ機能によって、OWASP Top 10のすべての攻撃とゼロデイ攻撃を予防的に防止できるため、パッチの適用中に、アプリケーションを保護するための貴重な時間を確保できます。

近日中に、バラクーダの調査部門は、このような脆弱性と脆弱性を悪用しようとする攻撃の防止方法に関する詳細な情報を公開します。

無料の評価版: 1つのわかりやすいプラットフォームでアプリケーションを保護

原文はこちら:

Barracuda detects increased probing for Microsoft Exchange vulnerabilities

March 11, 2021 Tushar Richabadas