バラクーダの注目する脅威:レンタル型ランサムウェアが大きな脅威となる理由

2024年8月21日、Adam Khan

今年のランサムウェア攻撃の年次レビューは、2つの視点から脅威を見ています。

- 1つ目は、3年連続で、報告されたランサムウェア攻撃のグローバルサンプルを取得し、過去12か月間のランサムウェア攻撃者とその標的について、また、前年との比較について分析しています。

- 次に、バラクーダXDRの最新の洞察とデータを使用して、世界中の組織が毎日経験している、現実世界における日和見的なランサムウェア攻撃を見極めます。このような攻撃を阻止する要因について考察します。また、当社のケースブックから2つの実例を紹介します。

ITセキュリティの専門家の皆様が、進化するランサムウェアの状況や、攻撃に備え、それに耐える方法をより深く理解するための一助となれば幸いです。

2023/2024年のランサムウェア脅威の状況

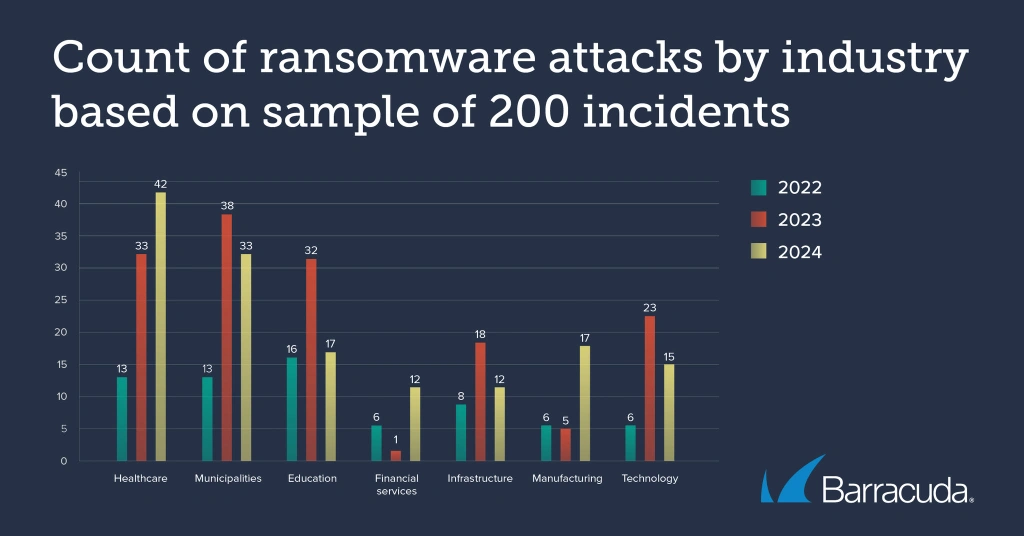

バラクーダの脅威研究者たちは、2023年8月から2024年7月にかけて報告された200件のインシデントのサンプルを分析しました。

私たちが毎年追跡している主なカテゴリーである自治体、医療、教育、インフラ、金融サービスを中心に、すべての産業分野のインシデントを対象としました。

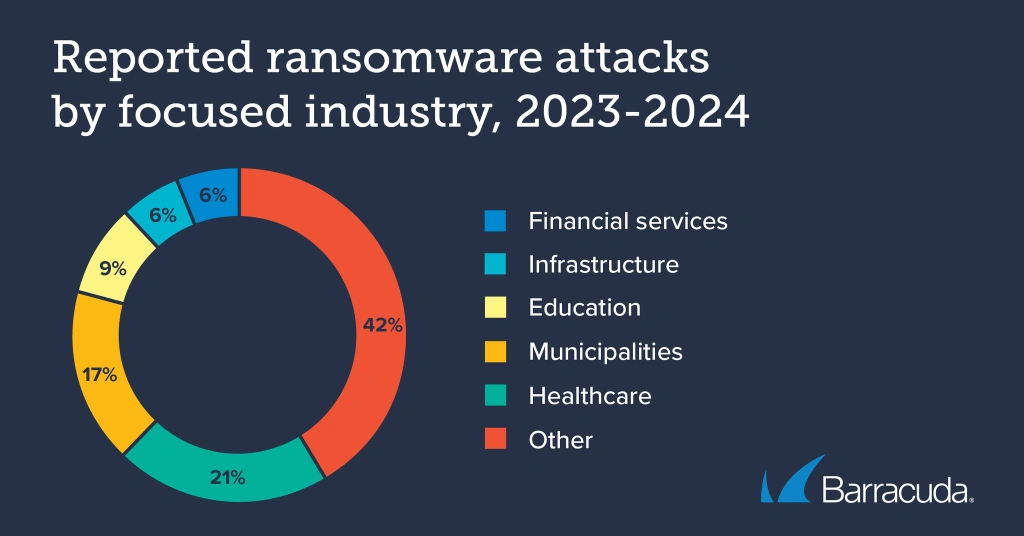

サンプルを見ると、医療機関に対する攻撃が増加し続けていることがわかります。2023/24年には、5件に1件強(21%)の攻撃が医療機関を襲い、前年の18%から増加しました。これらの中には、手術の延期や長期的な治療計画の中断など、世界的な見出しを飾るようなものもあります。教育を狙った攻撃は昨年の18%から半減し、2023/24年には9%を占め、金融サービスを狙ったものは1%未満から2024年には6%に急増した。

他業種を狙った攻撃の割合が増加し、全攻撃の42%が重点分野以外のセクターを攻撃し、前年の32%から増加しました。2023/24年には、報告された攻撃の9%が製造業、13%がテクノロジー企業を標的としていました。

これらの結果は、あらゆる業界・組織がランサムウェアの潜在的な標的であることを示しています。

注目すべきは、世界各国の規制により、一部の組織や業界にはサイバーセキュリティ インシデントを報告する法的義務があり、これが業種・業界関連の結果に影響を及ぼす可能性があることです。

レンタル型ランサムウェア

最も蔓延しているランサムウェアグループは、ランサムウェア・アズ・ア・サービス(RaaS)モデルである。これにはLockBit が含まれ、2024年2月に法執行機関がこのグループを摘発したにもかかわらず、2023年/24年には、攻撃者の身元が判明している攻撃の6件に1件、つまり18%に関与していました。これらのインシデントのうち、28%は医療機関、21%は自治体、14%は教育機関を標的としていました。

BlackCatとしても知られるALPHVランサムウェアは、攻撃者の身元が判明している2023/24年の攻撃の14%を占め、これらのインシデントの3分の1は医療機関を、17%は金融サービスを標的としていました。

2023年初頭に登場した新しいランサムウェア・グループであるRhysidaは、指定された攻撃の8%を占め、その38%は医療機関を標的としています。

RaaS型ランサムウェアの攻撃は予測が難しく、そのため封じ込めることが困難です。同じランサムウェアファミリーの攻撃を実行する関連組織の数、範囲は、観察された戦術、技術、手順(TTP)に大きなばらつきをもたらす可能性があります。

組織によっては、異なる攻撃で異なるランサムウェアのタイプを使用する場合もあり、さらに混迷を深めています。幸いなことに、ほとんどの攻撃者が頼りにしている、試行錯誤を重ねたTTPが存在し、これらはインシデント発生の兆候を示すのに役立ちます。

アクティブなランサムウェア攻撃の構造

バラクーダXDRのエンドポイントセキュリティのデータによると、2024年の最初の6か月間(1月1日から6月末まで)に、XDRの顧客の約4人に1人(23%)の割合で、ランサムウェア攻撃の試行に直面しています。

この期間に、バラクーダXDRのエンドポイントセキュリティは、ランサムウェア攻撃の可能性を示す6,052件のインスタンス(ツール、テクニック、または動作)を検出し、ブロックしました。最も一般的な検出は、セキュリティチームが侵入者を追跡する際に注意すべきナビゲーショナルマーカを表しています。

2024年に検出された攻撃ツールと動作のトップ

セキュリティ・アナリストは、サイバー脅威の存在を示すアクティビティを特定するために、さまざまな検出ルールとエンジンに依存しています。このような複数の検出レイヤーは、ランサムウェアのような能動的な脅威との戦いにおいて不可欠です。攻撃者は多くの場合、ITチームが合法的に使用している市販のツールを活用し、成功するために行動や戦術をリアルタイムで調整することができます。

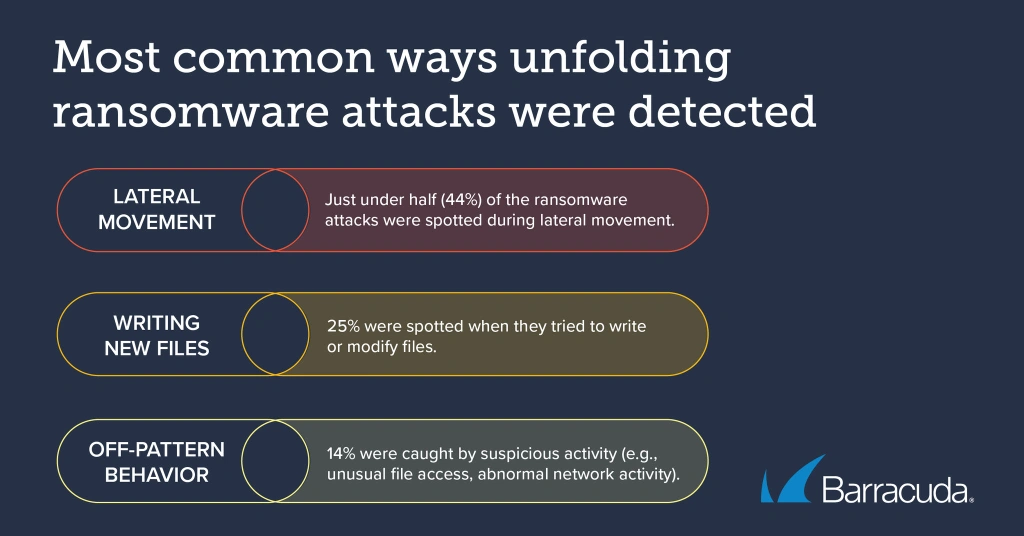

さらに、ファイルの暗号化など、攻撃のランサムウェア・コンポーネントの実行は、インシデントの最終段階であることが多い。これには、スキャン、横方向への移動、マルウェアのダウンロードなどが先行することが多く、セキュリティチームは、ランサムウェアのインシデントが完全に展開する前に、検出、封じ込め、影響を軽減する機会を得ることができます。

2024年のデータでは、横方向への移動がランサムウェアの活動の最も明確な兆候であることが示されています。ランサムウェア攻撃の半数弱(44%)は、横移動検出エンジンによって発見されました。

4分の1(25%)は、ファイルが書き込まれたり変更されたりするタイミングを検出し、既知のランサムウェアのシグネチャや疑わしいパターンに一致するかどうかを分析するエンジンによって検出され、14%はシステムまたはネットワーク内の異常な動作を識別する検出エンジンによって捕捉された。このエンジンは、ユーザー、プロセス、アプリケーションの典型的な動作を学習する。このエンジンは、ユーザー、プロセス、アプリケーションの典型的な動作を学習し、異常なファイルアクセス、オペレーティング・システム・コンポーネントの改ざん、疑わしいネットワーク・アクティビティなどの逸脱を検出すると、警告を発します。

バラクーダのセキュリティオペレーションセンター(SOC)のアナリストは、強力な検出エンジンと共に、疑わしい脅威を自動的に特定して緩和し、エンドポイントを隔離するためのカスタムルールを開発しています。

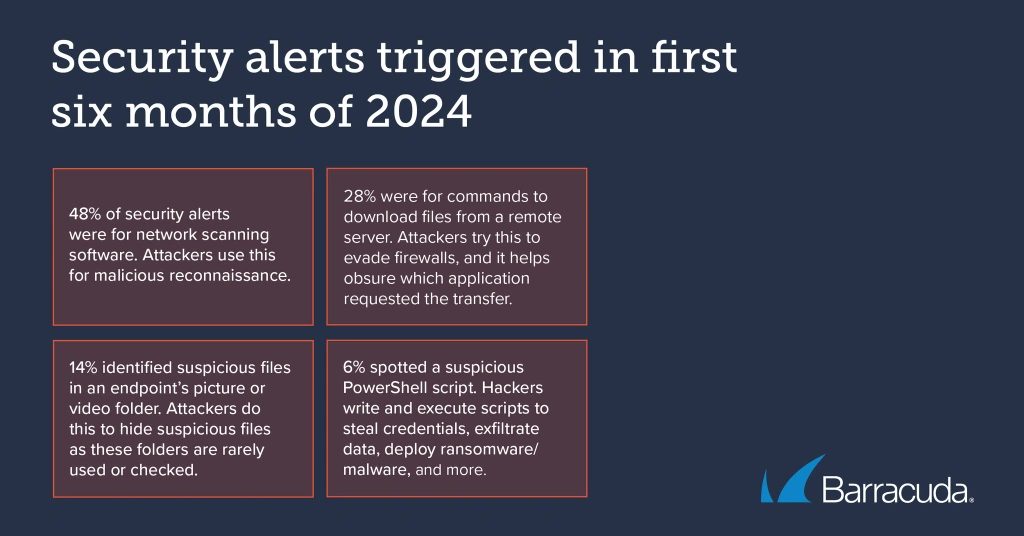

2024年の最初の6か月間、これらのカスタムルールに基づいて、3,600件以上のセキュリティアラートがトリガされました。これらの脅威の多くはランサムウェアのインシデントに見られるもので、セキュリティ・チームにとって、何か不測の事態が進行中であることを示すさらなる警告サインとなります。

XDRケースブックに掲載された2つのランサムウェア攻撃

ケーススタディ 1:

標的 – 従業員150~200人の医療技術企業

脅威の主体 – PLAYランサムウェア

ターゲットは、ほとんどのデバイスにセキュリティを導入していましたが、すべてのデバイスには導入していませんでした。このため、可視性とセキュリティに大きなギャップが生じていました。攻撃者は、ターゲットのために働いていたサードパーティの開発者のアカウントを侵害することでアクセス権を得ました。そして、侵入したアカウントを使って、多要素認証(MFA)が有効になっていない企業VPNにアクセスした。ネットワーク内に侵入すると、侵入者は横方向に移動し、保護が不十分なアプリケーション・サーバーにたどり着きました。

主な攻撃

この脆弱なサーバーから11のビジネスクリティカルなサーバーへのリンクを確立し、市販のリモートアクセスツールを使用して、ファイルのシャドーコピーの削除、セキュリティ対策の無効化、永続性の確立を試みました。攻撃者はまた、コンピュータのビデオフォルダや音楽フォルダに悪意のあるファイルを隠そうとしました。

各悪意のあるアクティビティが実行されると、保護されたデバイス上のセキュリティ・エージェントが速やかに脅威ファイルを強制終了、隔離、修復しました。8分後、攻撃者は再び攻撃を試みました。

保護されていないアプリケーションサーバをベースとして、11台のサーバ上のファイルをリモートで暗号化しようとし始めました。攻撃者は、サーバーが自動的にネットワークから隔離される前に、いくつかのデバイス上のファイルを部分的に暗号化することに成功し、これ以上被害が拡大しないことを確認しました。

しかし、攻撃者は、セキュリティ・ソフトウェアが検査できないサーバーからデータを流出させることができた。最後の手段として、攻撃者はkiller.exeと呼ばれるファイルを含む追加のマルウェアを実行しようとしたが、これは消滅する前に何も殺すことができなかった。侵害されたアカウントは無効化され、ファイアウォールの変更により、脅威者からのさらなる接続は阻止された。

ケーススタディ2

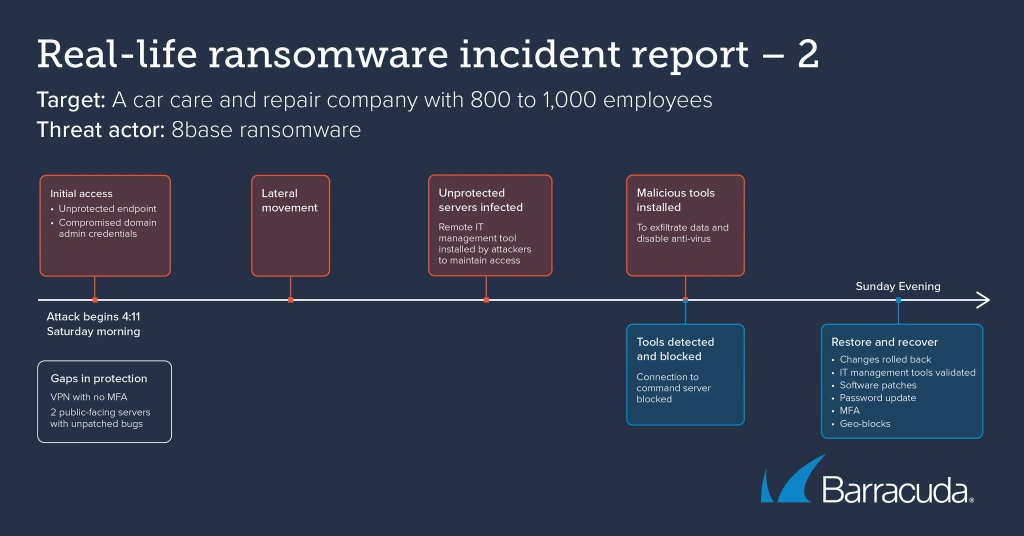

ターゲット – 従業員数800~1,000人のカーケアおよび修理製品メーカー

脅威の主体 – 8baseランサムウェア

攻撃は2024年1月の週末に行われました。1月下旬の土曜日の夜明け前、サイバー攻撃者は侵害された、または盗まれたドメイン管理者認証情報を使用してワークステーションにリモートアクセスしました。

主な攻撃

その後2日間にわたり、侵入者は最初に侵害されたデバイスから足跡を拡大し、インフラ内の数百台のデバイスに横方向に移動し、保護されていない数台のマシンに感染しました。攻撃者はリモート・アクセス・サービスを利用して、感染したサーバーへの永続的なアクセスを確立しました。その後、攻撃者はランサムウェアを展開しました。複数のファイルを暗号化することができました。また、セキュリティ・ソフトウェアを無効化し、データの流出を試みました。

ただこの活動のほとんどは失敗に終わりました。すべてのデバイスが保護されていたわけではありませんでしたが、攻撃者が影響を受けたマシンを完全に暗号化し、セキュリティを無効にすることを防ぐのに十分なセキュリティが施されていました。

復元と回復

ファイアウォールは、攻撃者がコマンド・アンド・コントロールに接続し、データを流出させようとする試みを阻止した。日曜日の夕方までには、攻撃は完全にブロックされ、終了した。合計13台の影響を受けたデバイスが攻撃前の状態に「ロールバック」され、さらに6台が手動で復元された。

どちらの例でも、対象企業は、将来の攻撃を防止し、修復するために、すべてのデバイスにセキュリティを拡張すること、検出されたすべての IT 管理およびリモート管理ツールの使用を調査すること、パッチ適用やパスワードの面で適切なサイバー衛生を実施することをアドバイスされました。

結論:ランサムウェア攻撃に対するレジリエンスの構築

ランサムウェアの状況は常に進化しており、それは今後も続くでしょう。非常に多くの異なる脅威グループや関連会社がゲームに参加しているため、攻撃者がどのように行動するかを正確に予測することは困難である。しかし、企業が準備と対応のためにできることは多くあります。

最優先すべきは、攻撃を検知して未然に防ぐための対策とツールを整えることだ。これには、AIを活用した電子メール保護や ゼロ・トラスト・アクセス対策、アプリケーション・セキュリティ、スレット・ハンティング、XDR機能、効果的なインシデント・レスポンスなど、多層的なセキュリティ技術が含まれるのが理想的である。

セキュリティの基本を見落としてはならない: ソフトウェアを常に最新の状態に保ち、既知の脆弱性や悪用された脆弱性に対して優先的にパッチを適用し、従業員に対して定期的にサイバーセキュリティに関する意識向上トレーニングを実施する。最小権限のアクセス制御を実施し、不要なパブリック・サービスやリモート・サービスを閉鎖することで、攻撃対象領域を縮小する。特定された商用IT管理ツールが合法的に使用されていることをダブルチェックし、侵入者やマルウェアの拡散を防ぐためにネットワークをセグメント化する。

暗号化された不変のバックアップ・システムを導入し、メイン・ネットワークから分離して攻撃者が到達できないようにし、強力な認証とアクセス・ポリシーを導入する。

最後に、ランサムウェア攻撃が成功した場合の対応について、コンプライアンスと報告要件に関する詳細を含むインシデント対応計画を策定すること。

ランサムウェアから組織を保護する方法の詳細については、https://www.barracuda.co.jp/products/ransomware/を参照してください。

Barracuda Managed XDRの詳細:https://www.barracuda.com/products/managed-xdr(英語)

e-book: すべてを変える、AI時代のランサムウェア(日本語)

原文はこちら

Threat Spotlight: How ransomware for rent rules the threat landscape

Aug. 21, 2024 Adam Khan