バラクーダの注目する脅威: Adobe InDesignを使用したフィッシングメールが増加中

2023年12月4日、Kyle Blanker

バラクーダのセキュリティ研究者は、ドキュメントパブリッシングシステムとして知られ、信頼されている Adobe InDesign を利用したフィッシング攻撃が最近急増していると警告しています。標的を絞った攻撃もあります。

バラクーダの遠隔測定によると、2023年10月以降、Adobe InDesign のリンクを含むメールが 30 倍近くに増加しています。1日あたりの数は約 75 件から約 2000 件に急増しました。これらのメールのほぼ 10 通に1通(9%)は、アクティブなフィッシングリンクを含んでいます。さらに 20 %ほどは削除されたコンテンツが含まれています。

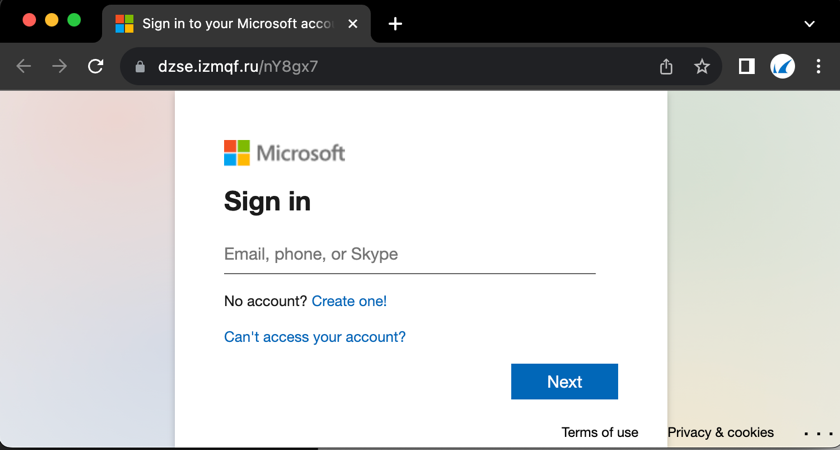

バラクーダのリサーチャーが確認したフィッシングリンクの多くは、トップレベルドメインが「.ru」で、ソースサイトのプロキシとして動作するコンテンツデリバリネットワーク(CDN)の背後でホストされていました。このため、コンテンツのソースが不明瞭になり、セキュリティ技術による攻撃の検出とブロックが困難になります。

高度な攻撃から非常に基本的な攻撃まで

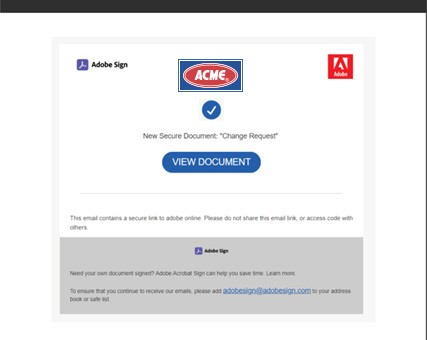

Adobe InDesign を悪用した攻撃のなかには、特定の組織やユーザーを標的にしたものもあるようです。これらのメールには、おそらく攻撃者がほかのコンテンツからコピーしたり、Web サイトからスクレイピングしたりしたであろう正規のブランドロゴが記載されています。このようなロゴが選ばれた理由は、標的としているユーザーに知られていて信頼されているからであり、攻撃者が時間とリソースを費やしてこのようなメッセージを作成したことを示唆しています。

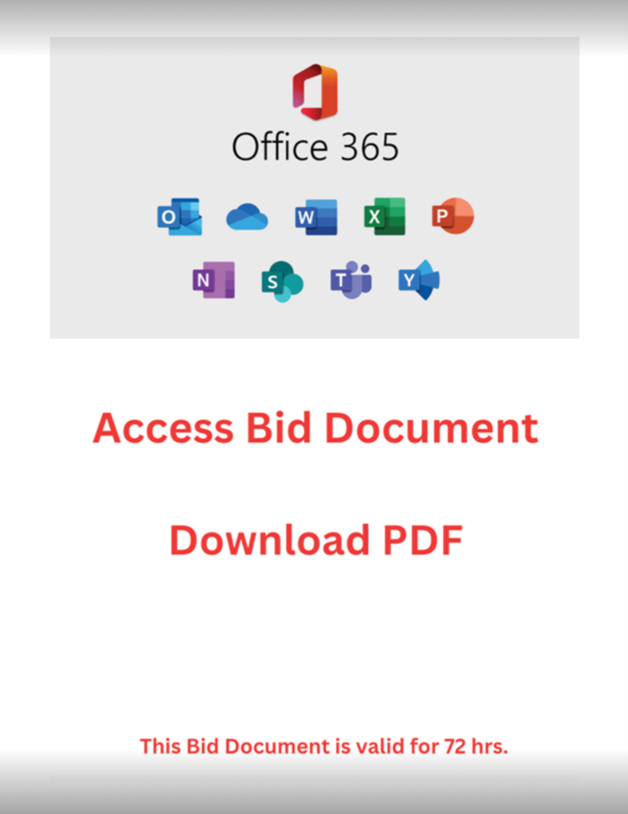

その他の攻撃は、主に OneDrive、SharePoint、Adobe のロゴを使用した一般的な大量配布メッセージです。

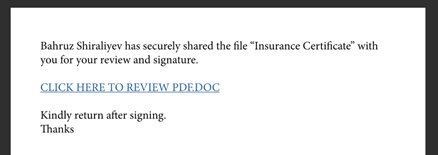

最小限の努力でまとめられた、ごく基本的な文章が特徴的なものもあります。

すべての攻撃は比較的単純で一貫したアプローチであり、受信者にリンクをクリックさせると、indd.adobe[.]com のサブドメインでホストされていますが、実際には攻撃者が管理している別のサイトに移動し、次の段階の攻撃を行うのです。

攻撃が成功する理由

フィッシング攻撃はより巧妙に進化し続けており、セキュリティの検知を回避し、被害者を罠にかけるためにさまざまなテクニックや戦術を展開しています。

Adobe InDesign を利用した攻撃は、検知を回避し標的をだますためにいくつかの戦術を採用しています。

- まず、一般的なブロックリストには載っていない、既知の信頼できるドメインを活用します。

- 第二に、パブリッシングプログラムを使って、非常に説得力のあるソーシャルエンジニアリング攻撃を仕掛けることができます。

- 第三に、受信者がリンクをクリックすると、別の Web ページに移動します。つまり、従来のセキュリティツールが検出してブロックするための既知の悪意のある URL リンクは、メッセージ本文には存在しないのです。

- 第四に、CDN の背後でホスティングされる攻撃は、コンテンツの悪意のあるソースを不明瞭にし、セキュリティ技術による検出やブロックを困難にします。

安全に過ごすには

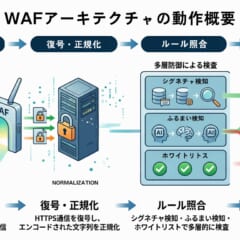

保護された状態を維持するためには、既知の脅威だけでなく新たな脅威も検知できる、高度で多層的な AI を搭載したメールセキュリティを導入することが重要です。

これには、従業員に対する定期的なサイバーセキュリティに関する意識向上トレーニングが必要です。このトレーニングは、新しい脅威のトレンドが現れるたびに更新し、従業員が何に注意すべきか、また不審なメールや悪意のあるメールを発見した場合にどうすればよいかを知ることができるようにすべきでしょう。

バラクーダの検出データによると、Adobe InDesign を利用したフィッシング攻撃の一部は、同じ組織内の複数の従業員を標的にしており、このような攻撃の迅速な報告と対応によって、攻撃を未然に防ぐことができます。

Barracuda LinkProtect

Barracuda Email Protection には、ユーザが悪意のある URL をクリックしないようにするためのリンク保護機能が実装されています。

LinkProtectは、ゲートウェイ製品を通過するメール内のすべてのリンクをラップし、すべての URL のクリック時に分析を実行し、リンクが良いか悪いかを識別します。さらに、 LinkProtect のメールと受信者の間の保護レイヤーとして機能する機能は、脅威が新しいものであったり、未知のものであったりした場合の最後の防衛ラインとして機能するため、非常に重要です。

原文はこちら

Threat Spotlight: Phishing emails using Adobe InDesign on the rise

Dec. 4, 2023 Kyle Blanker

https://blog.barracuda.com/2023/12/04/threat-spotlight-phishing-emails-adobe-indesign