Barracuda Threat Spotlight(バラクーダが注目する脅威):メール攻撃と受信の防御

トピック: メール保護、Barracuda Forensics and Incident Response

2021年6月2日、Mike Flouton

悪意のあるメールが、企業のセキュリティ対策をバイパスし、ユーザのメールボックスに届いた後に、何が起こるかは、そもそも脅威を防止するために何が起こるかと同様に重要である可能性があります。

最近、バラクーダの調査担当者は約3,500社の企業を対象に脅威のパターンと対策を詳細に調査しました。この結果、1,100人のユーザを抱える平均的な企業では、月に約15件のメールセキュリティインシデントが発生し、平均10人の従業員がセキュリティ対策をバイパスしたフィッシング攻撃の影響を受けることがわかりました。

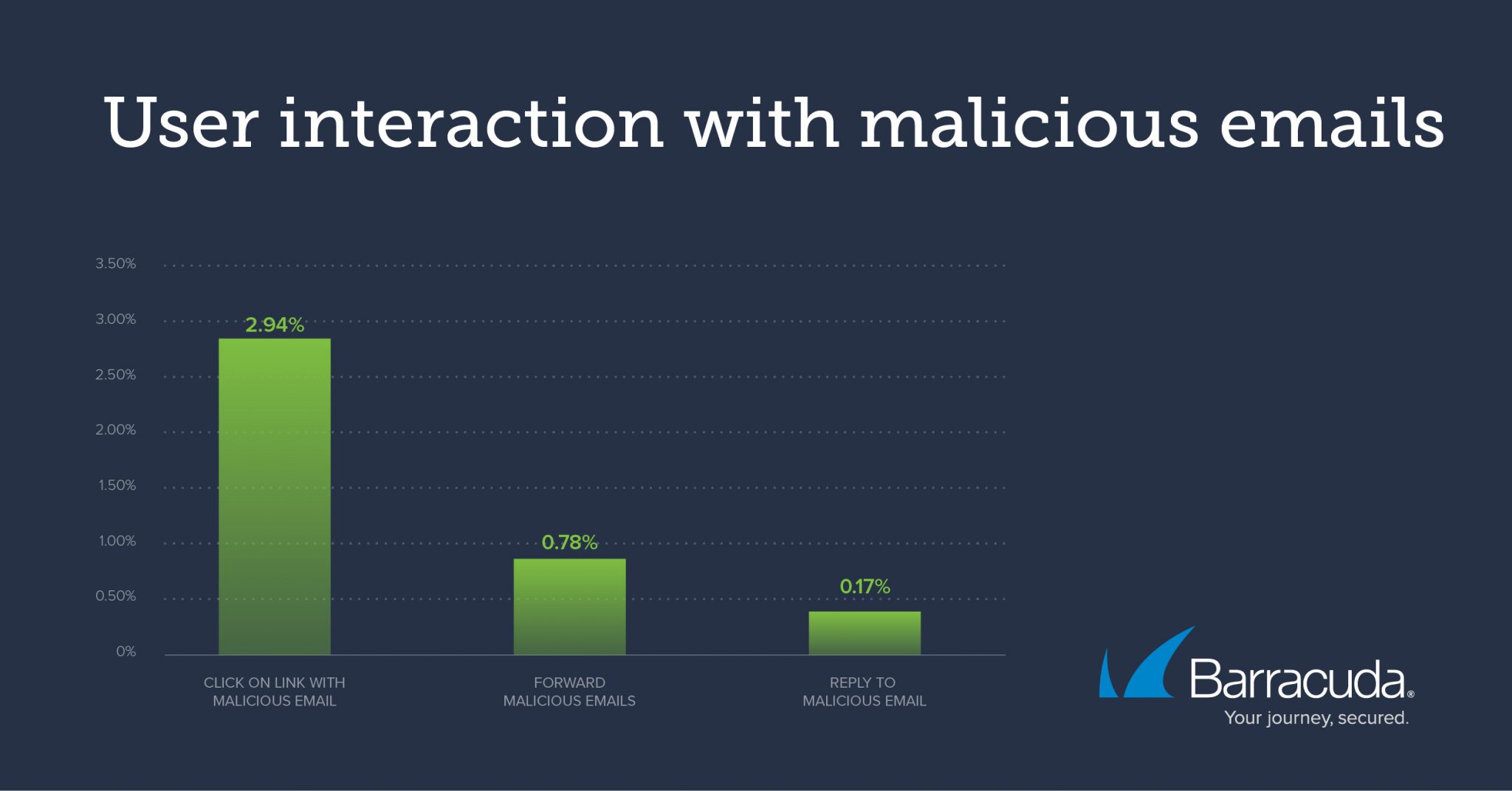

従業員の3%が悪意のあるメールのリンクをクリックし、企業全体が攻撃にさらされることもわかりました。このような数字は、小さく見えるかもしれませんが、攻撃者が攻撃を成功させるには、わずか1回のクリックまたは返信で十分であるため、依然として重要な意味を持っています。

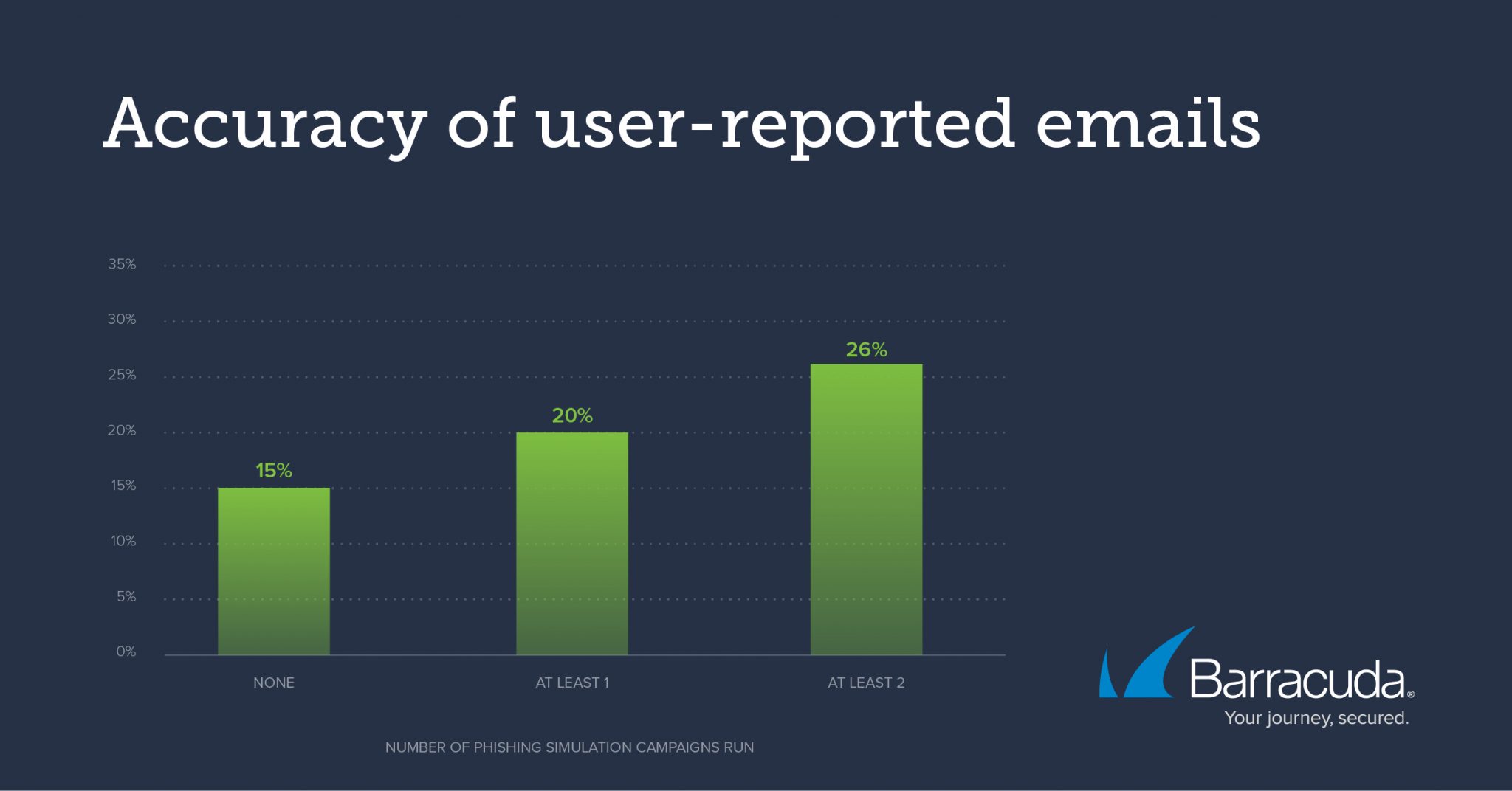

メール配信後に測定可能な変化をもたらす行動も確認されました。たとえば、バラクーダの分析によると、ユーザをトレーニングした企業では、わずか2回の攻撃トレーニングで、ユーザが報告したメールの精度が73%向上しています。

ここでは、バラクーダの調査担当者が明らかにした脅威のパターンと対策、および配信後のメール攻撃への企業の対応を改善する手順について詳細に説明します。

主要な脅威

メール攻撃と受信の防御: 通常、セキュリティ侵害の影響と配信後に発生する脅威を管理するために行われる活動はIR(インシデント対応)と呼ばれます。効果的なIRは、セキュリティ上の脅威から迅速に回復し、攻撃の拡散を食い止め、潜在的な被害を最小限に抑制することを目指します。

進化するメール攻撃は企業に大きなリスクをもたらします。攻撃者がさらに高度なソーシャルエンジニアリング技術を悪用するようになると、メール攻撃は技術的な制御とメールユーザの両方にとって検出が困難になります。攻撃を100%防止できるセキュリティソリューションは存在しません。同様に、エンドユーザは、トレーニング不足または過失によって、疑わしいメールを報告しない場合が多く、報告しても、報告されたメールの精度が低いため、ITリソースの浪費につながります。効率的なIR戦略がないと、脅威は、手遅れになるまで、検出されない場合が多いです。

詳細

バラクーダの調査担当者が約3,500社の企業のインシデントを分析した結果によると、1,100人のユーザを抱える平均的な企業では、1か月あたり約15件のメールセキュリティインシデントが発生しています。この場合のインシデントとは、セキュリティソリューションをバイパスして、ユーザのメールボックスに侵入した悪意のあるメールを指します。このようなインシデントを検出したら、優先順位をつけ、その範囲と脅威レベルを調査し、脅威であると判断された場合は、対策を取る必要があります。

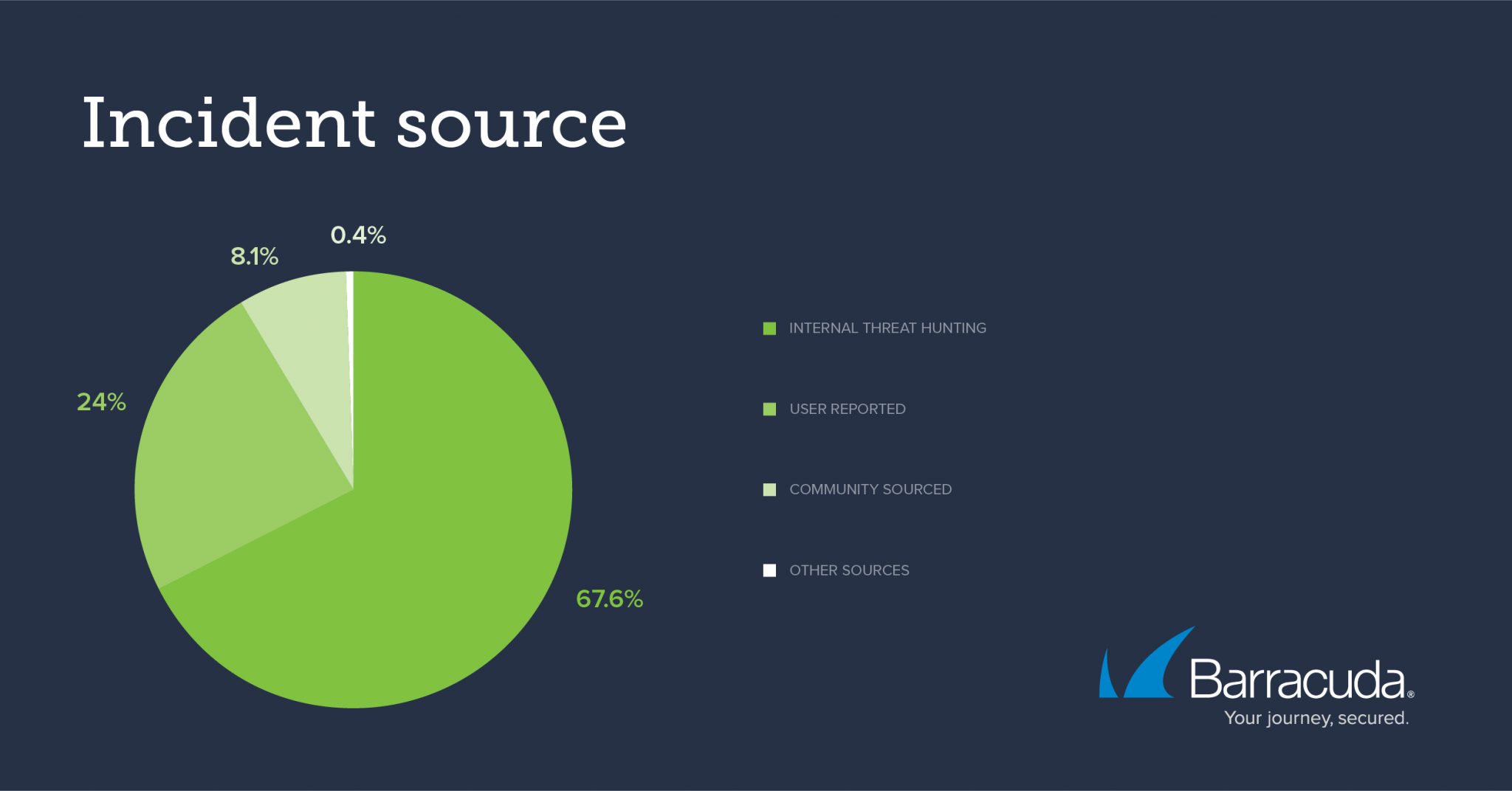

企業が配信後の回復のためにメール攻撃を検出する方法は複数あります。ユーザが報告することも、IT部門が内部で脅威検索を開始することも、攻撃から回復した他の企業のコミュニティに頼ることもできます。企業間で共有されている過去に回復された脅威のデータは、ユーザが報告したデータより信頼性が高い傾向にあります。

バラクーダの調査によると、インシデントの大半(67.6%)はIT部門が行った内部の脅威検索調査によって検出されています。このような調査は、さまざまな方法で開始できますが、通常、メッセージログを検索するか、配信済みのメールのキーワードまたは送信者を検索します。また、インシデントの24%はユーザから報告されたメールから発生しており、8.1%はコミュニティが提供する脅威インテリジェンスによって検出されており、残りの0.4%は、自動的なインシデント、過去に回復されたインシデントなど、他のソースによって検出されています。

企業は疑わしいメールを報告することをエンドユーザに常に推奨する必要がありますが、ユーザから報告されたメールが多すぎると、リソースの乏しいIT部門にとっては負担になります。ユーザからの報告の精度を高めるには、一貫したセキュリティ意識トレーニングを実施することが有効です。バラクーダの調査によると、ユーザをトレーニングした企業では、わずか2回の攻撃トレーニングで、ユーザが報告したメールの精度が73%向上しています。

ユーザの3%が悪意のあるメールのリンクをクリックする

IT管理者は、悪意のあるメールを検出および確認した後、攻撃の潜在的な範囲と影響を調査する必要があります。悪意のあるメールを受信した企業内のすべての個人を特定するには、適切なツールがない場合、非常に時間がかかります。バラクーダの調査によると、1回のフィッシング攻撃が成功すると、平均10人の従業員が影響を受けます。

その上、従業員の3%が悪意のあるメールのリンクをクリックし、企業全体が攻撃にさらされます。また、従業員は、悪意のあるメールを転送するか、メールに返信し、攻撃をさらに社内または社外に拡散します。このような数字は、小さく見えるかもしれませんが、決して些細ではありません。攻撃者が攻撃を成功させるには、わずか1回のクリックまたは返信で十分です。ユーザが悪意のあるリンクのクリックに要する時間はわずか16分であるため、企業を保護するには、迅速な調査と回復が重要です。

悪意のあるメールは、削除されるまで、83時間もユーザのメールボックスに置かれる

メールの回復は長い時間のかかるプロセスになります。バラクーダの調査によると、攻撃は、ユーザのメールボックスに実行されてから、セキュリティ部門が検出するか、エンドユーザが報告し、最終的に回復されるまで、平均3日半、83時間以上かかります。ユーザからの報告の精度を高めるための集中的なセキュリティトレーニング、および攻撃の自動的な検出、攻撃から回復する自動的な回復ツールの導入により、この時間を大幅に短縮し、セキュリティ担当者の時間を削減できます。

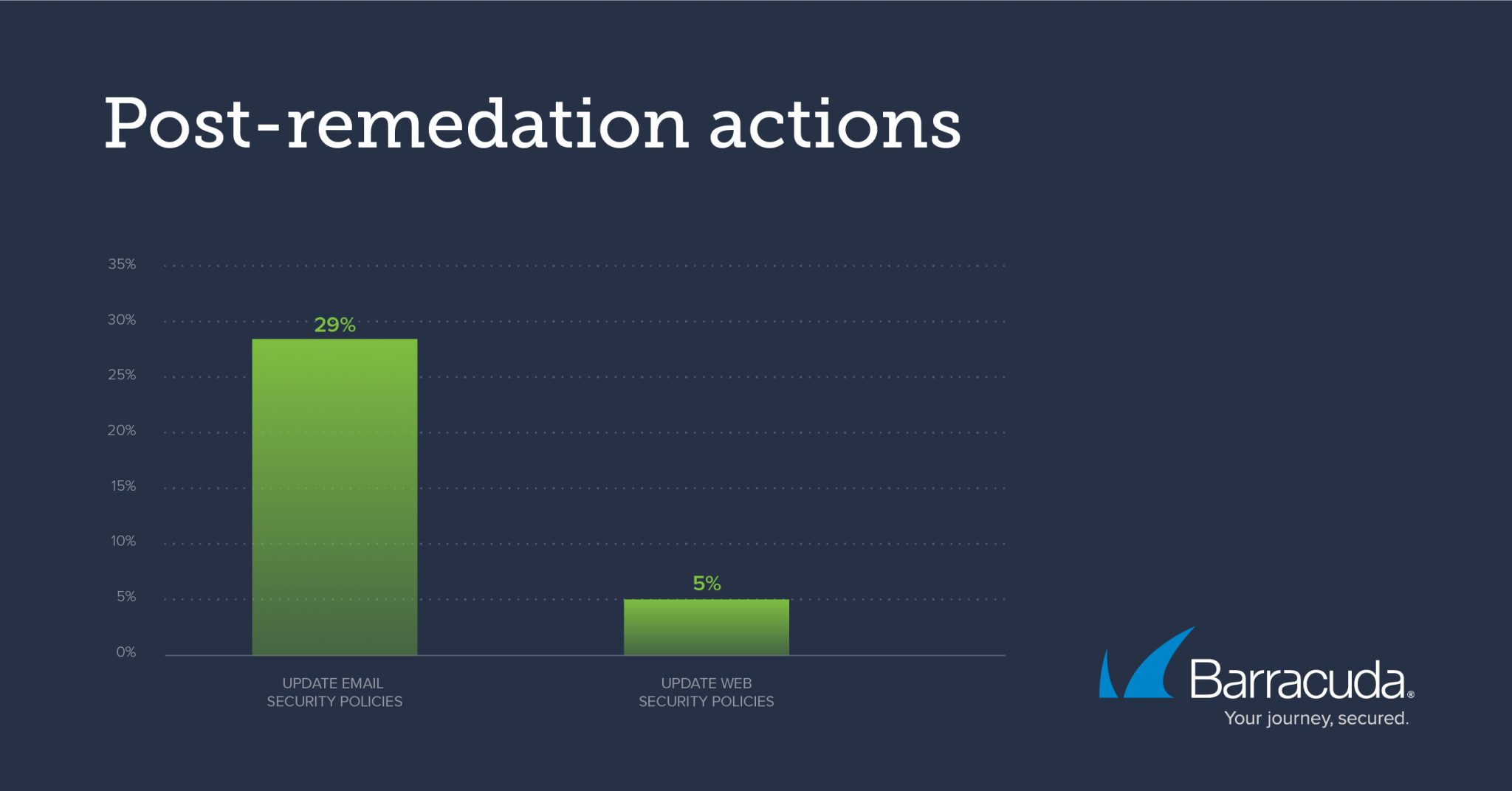

多くのセキュリティ部門は、回復されたインシデントから得られた脅威に関する分析結果をセキュリティポリシーの更新と将来の攻撃の防止に活用しています。たとえば、企業の29%は、特定の送信者または地域からのメールを拒否するために、ブラックリストを定期的に更新しています。しかし、Webセキュリティを更新して、企業全体で悪意のあるサイトへのアクセスを防止する企業は、わずか5%です。この原因は、ほとんどの企業でIRとWebセキュリティが統合されていないためです。

配信後の攻撃を防止する方法

ユーザをトレーニングして、攻撃報告の精度と回数を向上する。

教育を受けたメールユーザにより、メール攻撃が成功した場合の壊滅的な影響を防止できます。継続的なセキュリティ意識トレーニングを実施すると、ユーザが、潜在的な脅威に返信し、脅威をクリックおよび転送するのではなく、IT部門に報告する可能性が高まります。エンドユーザトレーニングを頻繁に実施し、セキュリティのベストプラクティスを常に念頭に置き、報告された脅威の精度によって、IT部門が悪意のない迷惑メールの調査に多くの時間を費やさないようにする必要があります。

コミュニティを潜在的な脅威の情報源として活用する。

脅威データの共有はデータとユーザが進化する攻撃にさらされないようにするための強力な方法です。攻撃者は複数の標的に同じ攻撃技術を悪用する場合が多いため、関連性のある、時には同一のメール攻撃が複数の企業に影響を及ぼします。大規模な攻撃を撃退するには、企業内のネットワークで収集した脅威データだけでなく、他の企業が収集したインテリジェンスデータも活用することが効果的です。IRソリューションでは、共有されている脅威データにアクセスし、脅威データを活用すると、効果的な脅威検索と潜在的なインシデントの警告を行うことができます。

攻撃を迅速に調査するために、脅威検索ツールを使用する。

潜在的な脅威を検出し、攻撃の範囲と影響を受けたすべてのユーザを特定するには、数日はかからなくても数時間かかる可能性があります。企業は配信後のメールを可視化できる脅威検索ツールを導入する必要があります。このようなツールは、配信済みのメールの異常を検出し、影響を受けたユーザを迅速に検索し、悪意のあるメールに接触したかどうかを確認するために使用できます。

回復を可能なかぎり自動化する。

自動的なIRシステムを導入すると、疑わしいメールを検出し、影響を受けたすべてのユーザのメールボックスから削除するまでの時間を大幅に短縮し、将来の脅威に対するセキュリティを強化するプロセスを自動化できます。バラクーダのお客様は、自動的なワークフローを実装して、対応時間を最大95%削減しています。また、脅威が拡散する時間を短縮することで、IT部門が他のセキュリティタスクに集中できるようにしています。

統合ポイントを活用する。

企業は、ワークフローを自動化するだけでなく、追加的な攻撃を防止するために、IRをメールおよびWebセキュリティと統合する必要があります。また、IRから収集したインテリジェンスを活用すると、自動的な回復を実現し、関連する脅威の検出に役立てることができます。

このBarracuda Threat Spotlightは、Mike Floutonが執筆し、Barracuda SentinelチームのWenting Zhang、Sheila Hara、Stephanie Cavigliano、およびOlesia Klevchukが調査をサポートしました。

原文はこちら:

Threat Spotlight: Post-delivery email threats

June 2, 2021 Mike Flouton

https://blog.barracuda.com/2021/06/02/threat-spotlight-post-delivery-email-threats/