バラクーダの注目する脅威:企業規模が企業を標的とするメールの脅威に与える影響

2024年7月30日、Olesia Klevchuk

フィッシング詐欺に要する時間は、1分足らずです。2024 Data Breach Investigations Report によると、受信者がメールを開いてから悪意のあるリンクをクリックするまでにかかる時間の中央値は21秒、要求されたデータを入力するまでにかかる時間は28秒です。

メールベースの攻撃は、単に短時間で済むだけでなく、広範囲で成功を収めています。これは、比較的低コストで実装が容易であり、新しいツールや機能が利用可能になるにつれて、規模を拡大したり、適応させたりすることができるからです。

当社の最新レポート「主要なメールベースの脅威とその傾向」によると、ビジネスメール侵害(BEC)や会話ハイジャックなどの標的型メールの脅威が前年比で着実に増加しています。このブログでは、標的型メール攻撃の脅威の種類と発生率が企業規模によってどのように異なるかを探ります。

2023年6月初旬から2024年5月末までのバラクーダのメール脅威検出データでは、受信するメール攻撃のタイプに関して、企業の規模によってリスクプロファイルが異なることが示されています。

そこで、フィッシング、ビジネスメール侵害、会話ハイジャックを含む標的型メール攻撃に焦点を当てて分析しました。

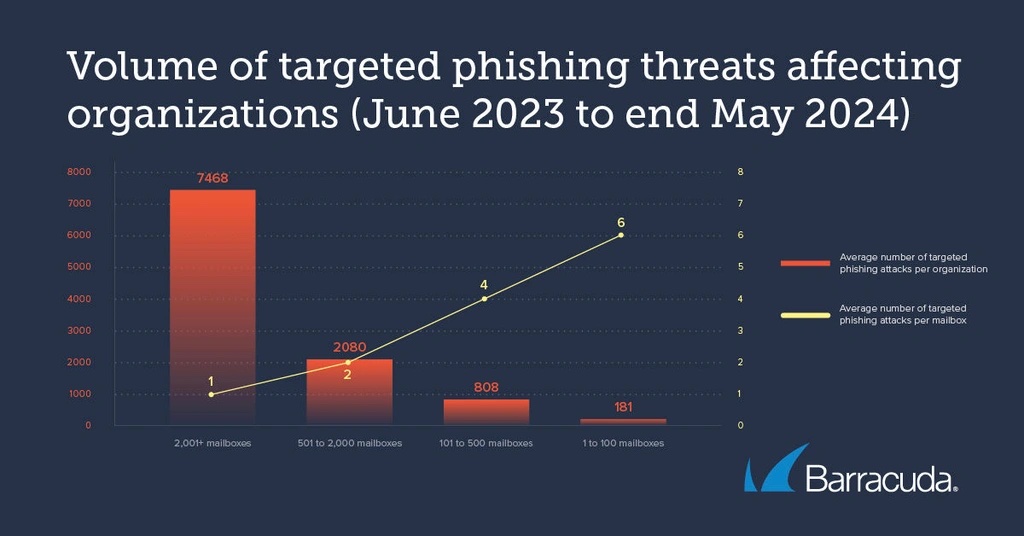

企業規模別の標的型フィッシング攻撃件数

フィッシングに関しては、2,000以上のメールボックスを持つ最大規模の組織では、12カ月間で平均約7,500件のフィッシングの脅威を受けていました。しかし、個々のメールボックスは同期間に平均1回しか攻撃されていません。

一方、小規模企業では1メールボックスあたりの平均攻撃数6件に上り、全体では平均約180件の攻撃しかないにもかかわらず、リスクは著しく高いことになります。

この格差は、企業規模の違いによる組織構造やリソースの違いに関連している可能性があります。たとえば、中小企業は組織構造がフラットで、氏名や連絡先の詳細にアクセスしやすい傾向があります。これは、攻撃者が幅広い従業員を標的にできることを意味しているといえそうです。

規模が小さいと、データやシステムへの特権的アクセス権を持つ従業員も多くなりがちです。従業員間の隔たりが少ないため、攻撃者は横方向に素早く移動できます。その結果、インバウンドの攻撃メールはビジネス全体に均等に分散され、CEOだけでなくインターンも標的になる可能性があります。

大規模な組織では、重要度の高い特権アカウントは通常、少数の従業員や会社のリーダーに集中しています。このようなユーザーが攻撃の大部分を受ける一方で、他の多くのメールボックスにはインバウンドの脅威がまったく届かず、平均値が下がることがよくあります。

企業規模別標的型攻撃メールプロファイル

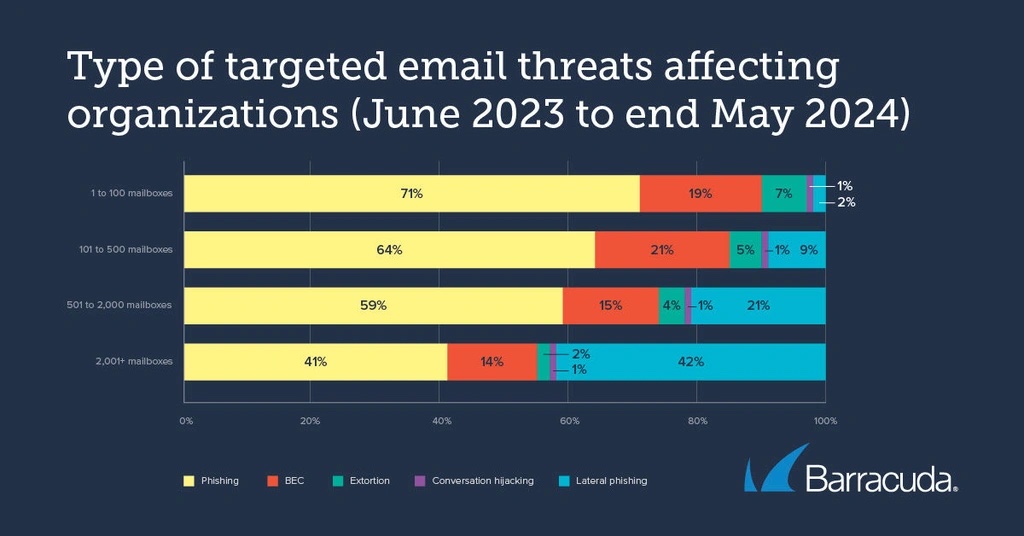

データによると、BECや会話乗っ取りの発生率は企業規模に関係なく比較的一定しています。

一方、その他の標的型メールによる脅威のプロファイルは、より多様です。たとえば、フィッシングや恐喝の被害を受けやすいのは中小企業です。

12カ月間にメールボックスが100個以下の企業が直面した標的型メール攻撃の71%がフィッシングによるものであったのに対し、大企業では41%でした。また、小規模企業は、大規模企業の約3倍の恐喝攻撃を受けています。恐喝攻撃は、2,000メールボックス以上の企業では2%であったのに対し、小規模企業では標的型インシデントの7%を占めています。

これは、従業員数の少ない小規模な組織では、フィッシングなどのメールの脅威を可能な限り早い段階で検知し、ブロックするために、複数のセキュリティレイヤーを用意していないことが一因と考えられます。また、社内のリソースや専門知識が不足しているため、最適なセキュリティを提供するようなメールフィルタリングの設定になっていないケースも少なくないため、より多くの攻撃を許してしまう可能性があります。

大企業を狙ったラテラルフィッシング

ラテラルフィッシングは、スパムやより巧妙な脅威を含む可能性があり、すでに侵害された内部アカウントから組織全体のアカウントに送信される攻撃です。

大企業で検出された標的型メール攻撃の半数弱(42%)がラテラルフィッシングに関与していたのに対し、中小企業ではわずか2%に過ぎません。この内部攻撃ベクトルは、大企業にとって大きなリスクなのです。

大企業のアカウント侵害が多いことから、多くの企業の認証情報がすでにダークウェブで購入可能である可能性が高く、そのためラテラルフィッシング攻撃はごく簡単にできるのかもしれません。大企業はサイバー犯罪者にとって魅力的な標的です。というのも、たいてい貴重な機密データや財務データを大量に保有しているからです。

大企業は、サイバー犯罪者に悪用する機会を数多く提供しています。より多くのメールボックスと従業員が存在するため、攻撃者にとって潜在的な侵入口が格段に多くなります。さらに大規模な組織では、配信リストなど複数のコミュニケーション・チャネルが存在することも多く、大量の社内トラフィックの中に紛れて悪意のあるメッセージを迅速に拡散させられます。

従業員は毎日大量のメールを受信するため、受信トレイを急いで確認することが多く、それゆえサイバー攻撃を受けやすくなります。また従業員は、たとえ見慣れない送信者であっても、組織内から送られてきたと思われるメールメッセージを信用する傾向があります。サイバー犯罪者はこのような行動傾向を利用して、より効果的にラテラルフィッシング用のメッセージを拡散することができるのです。

バラクーダのリサーチャーは、ラテラルフィッシング攻撃のほとんどが標的型ではないことを発見しました。攻撃者は「スプレーアンドプレー」アプローチを使用しており、大半のメッセージはスパムに似ています。各ラテラルフィッシング攻撃の「キャンペーン」には、多くの場合、数千のメッセージが含まれます。つまり、数件のインシデントが発生するだけで、結果に大きな影響を与える可能性があるということです。

安全を確保するために

従業員数名の中小企業から数百のメールボックスを抱える大企業まで、メールベースの攻撃から組織を守るには教育が重要です。不審なメールを簡単に発見できるように、セキュリティ意識向上トレーニングを利用して、最新の脅威について全員に周知させましょう。また、従業員は自分のアカウントに異常な動きがないか注意し、何かあればすぐに報告する必要があります。

また、同僚からのメールだからといって信用しないよう従業員に教えることも重要です。このメッセージを強化するために、フィッシング・シミュレーション・キャンペーンの一環としてラテラルフィッシング攻撃を取り入れるとよいでしょう。

アカウント乗っ取り攻撃の検知と是正を支援するAI搭載のソリューションは、今日の高度なメールの脅威から効果的に保護するために必要なもう一つの重要な防御手段です。このツールは、アカウント乗っ取り攻撃、侵害されたアカウント、偵察活動を特定するのに役立ちます。不審なログイン、ルールの変更、異常または悪意のあるメッセージの送信を必ず監視してください。

社内メールの監視も重要です。ほとんどのメールゲートウェイは内部メールを監視していません。お使いのメールセキュリティソリューションが、悪意のある内部メールを監視できることを確認しましょう。

原文はこちら

Threat Spotlight: How company size affects the email threats targeting your business

Jul. 30, 2024 Olesia Klevchuk

https://blog.barracuda.com/2024/07/30/threat-spotlight-company-size-email-threats